2013年03月02日

■ オレオレ匿名化が良貨を駆逐する

「徒歩ログマップ」とビッグデータ

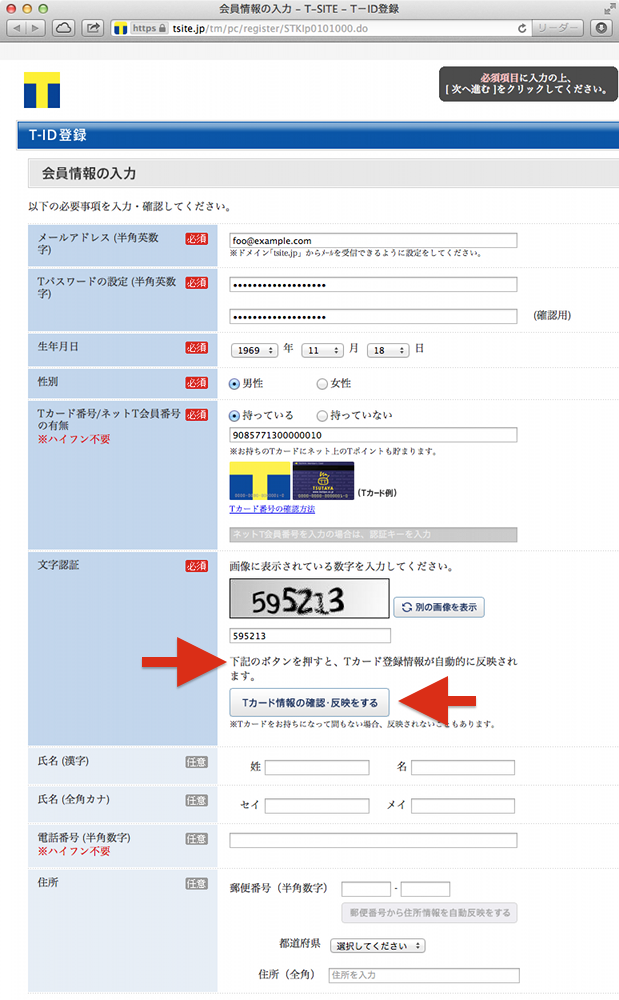

「auナビウォーク」(NAVITIMEのスマホアプリと同等品)に、「徒歩ログマップ」という機能がある。ナビタイムジャパン社のプレスリリース「『徒歩ログマップ』提供開始のお知らせ」によると、2011年4月28日から開始されていたようだ。

この機能、ほとんど説明がない。アプリでは図1の画面に出てくる表示しか説明がないし、ナビタイムジャパン社のプレスリリースでも次のように説明されているだけだ。

『徒歩ログマップ』機能とは、「NAVITIME」、「EZナビウォーク」のGPS情報を元に、5都市(「EZナビウォーク」「au one ナビウォーク」は7都市)及び現在地周辺で最近歩かれている道が地図上で表示できるサービスです。本機能は無料でご利用いただけます。

・現在から1日以内に通行実績のある道路:緑色

・1週間以内に通行実績のある道路:うすい緑色『徒歩ログマップ』提供開始のお知らせ, 株式会社ナビタイムジャパン, 2011年4月28日

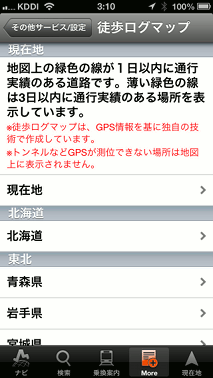

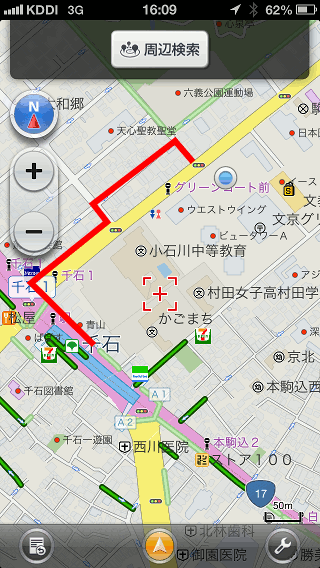

実際に使ってみると次のような画面が出てくる。

緑色になっているところが「通行実績」のある道路ということらしい。そもそも「徒歩ログマップ」の目的が何なのかがはっきりしないのだが、おそらくは、東日本大震災のときに、ホンダが、自社のカーナビ「インターナビ」とパイオニアの「スマートループ」のデータを集計して自動車の「通行実績・渋滞実績情報」を提供した(2011年3月12日から)*1のに触発されて、ナビタイムは「徒歩の実績」を出したいと考えたものなのだろう。

しかし、「この道は徒歩で通行できるか?」を確認する目的で使うには、上の図2のように、データが全く足りてない(皆がNAVITIMEを使いながら歩くわけではないので)ようで、その用途には使えそうになく、何のためにサービスされているのかよくわからないものになっている。

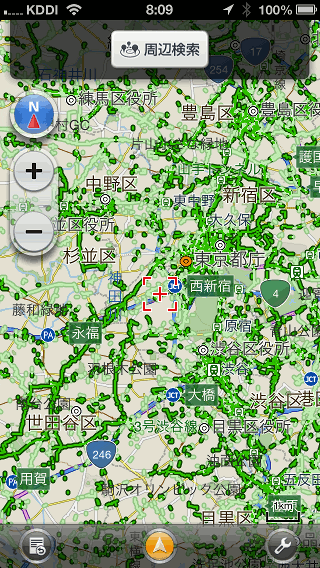

その一方で、「プライバシー上の問題が生じはしないか」という危うさを感じた。つまり、以下の図3の例のように、左下の端点にある家の人(あるいはそこを訪れた客人)が、上の方にあるどこかへ行ったこと(しかも、この前日に)を示していることになりはしないか。

そこで、「さすがに何らかの配慮がなされているのでは?」と思いつつ、実験をしてみた。以下の図4は、地下鉄都営三田線の千石駅「A3」出口から、文京グリーンコート(画面の地図中、右端)まで、「auナビウォーク」の地図を出したまま歩いたときの様子である。

図4左の画面は、実験開始前にキャプチャしたものであり、千石駅「A3」出口付近に緑の線はないことがわかる。図4右の画面は、実験した日から24時間以上経過した12月2日0時56分に同じ画面を出したときの様子で、ちょうど千石駅「A3」出口から緑の線があり、「千石1」の交差点で90度曲がり、「グリーンコート前」のところまで延びている様子がわかる。

これを見たときはヤバいと思った。つまり、何ら配慮がされておらず、一人が通行した経路がそのまま公開されてしまっているではないかと、問題だと思った。

しかし、同じ実験を、人通りの少ない場所で行ったところ、翌日になっても緑の線が全く現れないという結果になった。

たしかに、千石駅「A3」出口からグリーンコートという経路は、たくさんの人が通行している経路なわけで、ということは、複数の人の通行実績がある部分だけ公開するという配慮がなされているのかもしれない。

そこで、もう一度同じ場所で、今度は、あえて違う経路を通って実験してみた。以下の図5はその結果である。

この日は、「グリーンコート前」から千石駅「A3」出口に向かったのだが、あえて遠回りして、図5左の画面に赤の線で書き込んだ経路を通った。通る前の「徒歩ログマップ」の画面は、図5左のように、赤で示した経路に重なる緑の線は存在しなかった。

そして翌日、確認してみると、図5右の画面のように、黄色の大通り(不忍通り)の区間だけ、緑の線が現れた。このことから、一つの仮説として、2人以上が通った区間だけ表示する(あるいは、k(k > 2)人以上が通った区間だけ表示する)ように配慮されている可能性が考えられる。

「k人以上が通った区間だけ表示」という配慮の方法は、一般に「k-匿名性」と呼ばれる匿名性の尺度を基にした匿名化方式のひとつであり、昨今、位置情報のビッグデータ的利活用におけるプライバシー保護の観点から、盛んに研究対象となっているところである。

位置情報の匿名化に際しては、ある人物の出発点と到着点が公開されてしまうことが問題として指摘されることが多い(それを指摘した上で問題を解決しようとする研究例が多々ある)のだが、その点で、はたして「徒歩ログマップ」は問題がないと言えるのだろうか。

「単純に通行者がk(k ≧ 2)人以上の区間を公開」というk-匿名化が施されているのだとすると、k=2ならば、2人で連れ添って移動した場合には、それが公開されてしまうことになり、問題がないとは言えないのではないか。

実際、前記図3の画面を見ると、周囲に緑の線がない状況で、くっきりと特定の地点からの経路がかなり長い区間で現れていることから、左下の端点は、歩いた人の出発点(または到着点)である可能性が高い(この端点より先に真の出発/到着点があって隠されているという可能性は低い)ように思われる。このことは、この例の経路の内容からしてもそのように推測できる。この例は、2人で連れ添って移動した場合*2ではないだろうか。

その後これ以上の詳しい実験は行っていないので、「auナビウォーク」が実際どのような配慮をしているのか、本当のところはわからない。

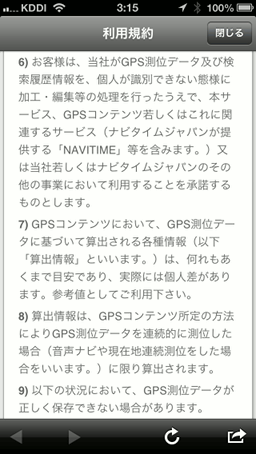

どこかに説明が書いてあるのかと探してみると、利用規約に以下の一節がある。

お客様は、当社がGPS測位データ及び検索履歴情報を、個人が識別できない態様に加工・編集等の処理を行ったうえで、本サービス、GPSコンテンツ若しくはこれに関連するサービス(ナビタイムジャパンが提供する「NAVITIME」等を含みます。)又は当社若しくはナビタイムジャパンのその他の事業において利用することを承諾するものとします。

「個人が*3識別できない態様に加工・編集等の処理を行ったうえで」というけれども、どのような意味で「識別できない」と言っているのか不明であるし、どのような方法でどの程度のレベルで「識別できない態様に加工・編集等の処理」を行うのか不明である。

前記の実例からして、「識別できない態様に加工・編集等の処理を行ったうえで」と言われても、信用できない。

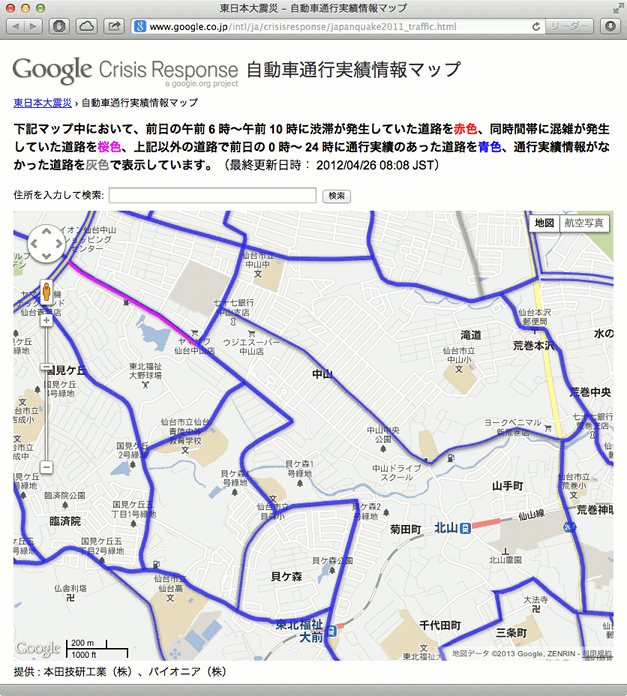

震災のとき、ホンダが自動車の「通行実績・渋滞実績情報」を提供した件では、こうした疑義は生じなかった。なぜなら、その地図を見れば明らかなように、主要道路についてしか公開しないものであるため、プライバシーへの影響がなかったからである。

このように、問題がないことが明らかであるサービスだけが提供されている社会においては、利用規約がどのように書かれていようとも(どのように曖昧に書かれていようとも)、そこが問題となることはなかろう。しかし、「徒歩ログマップ」のように、微妙なサービスを提供する事業者が出てくるとそうはいかなくなる。

「徒歩ログマップ」の場合、その目的とする用途からして、主要道路だけに限定するというわけにはいかないのだろう。また、利用者が十分に多くないため、k-匿名化を施したことで、表示される線がブツ切れになってしまっていることも、目的にとって不都合であり、できればk-匿名化を施したくないという考えがあるはずだ。

そうすると、「徒歩ログマップ」のような微妙なサービスは提供すべきでないという声が出てくるかもしれない。中止するのも一つの決断だと思うが、そうではなく、イノベーションを育むためには、できるだけ自由なサービス提供を許容するべきであるとする立場もあるだろう。実際、利用者数の増加に伴って問題が解消していく性質のサービスもあり得る。

しかし、そうであるならば、少なくとも、どのような匿名化を施しているのかを、明示するべきである。

このことは、微妙なサービスについてだけではない。ホンダの「通行実績・渋滞実績情報」のように、明らかに問題がないレベルの匿名化が施されている場合でも、また、グッドデザイン大賞を受賞するような社会的にも価値ある素晴らしい取組みであってもである。

むしろ、そうした適切な配慮がなされた優れたサービスこそが、率先して、匿名化の実態を明示する取組みをするべきではなかろうか。最初のうちは、適切に配慮された優れたサービスだけが登場するだろうけども、「ビッグデータ」の成功体験を煽るマスコミ記事が蔓延するにつれ、徐々に、無分別な事業者によるお粗末なサービスも出てくることになる。悪貨によって良貨が駆逐されることにならないよう、違いを区別できる手段を先んじて提供しておくことが効果的ではないか。説明するまでもなく問題のないサービスであってもあえて説明することに意義があるのだ。

しかし、そうとはいえ、「匿名化」といっても、その実現の程度、性質を一言で言い表す方法がまだ存在しない。「k-匿名性」も一つの指標を指す用語にすぎず、それによってどんな匿名化であるかを言い表せているわけではない。上記の「徒歩ログマップ」の事例で、「k-匿名化(k=2)を施しています」と説明されたとして、それで何がわかるのか。

「匿名化委員会」認定の完全匿名化処理技術

こういう状況がある中、昨年12月、「匿名化委員会」なるトンデモないものが存在することが発覚した。

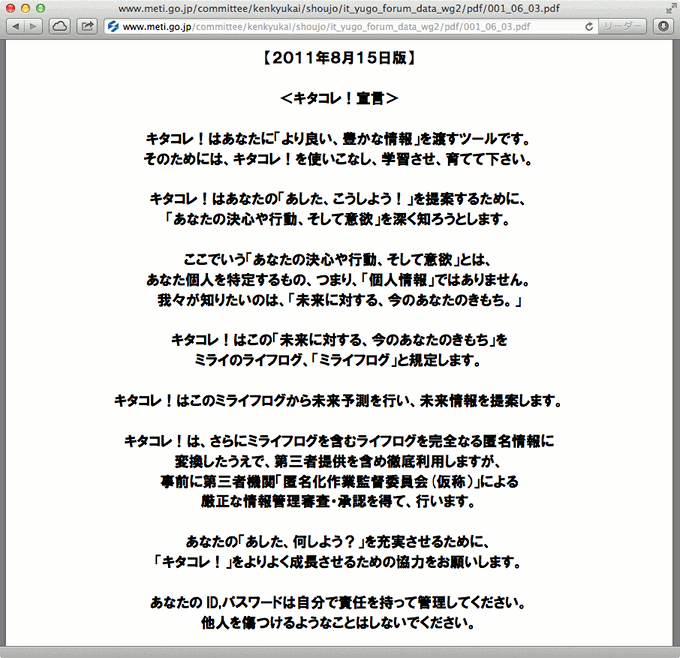

発覚の発端は、「IT融合フォーラム パーソナルデータWG」の配布資料に、以下のトンデモなものが見つかったことであった。

- パーソナルデータWG 第1回 資料6-3, 2012年11月29日

まず、「徹底利用しますが」というところにエキセントリックなものを感じるが、他にも、「完全なる匿名情報に変換」とあり、いったい何をもって「完全なる匿名」と言っているのか?という当然の疑問が湧いてくる。

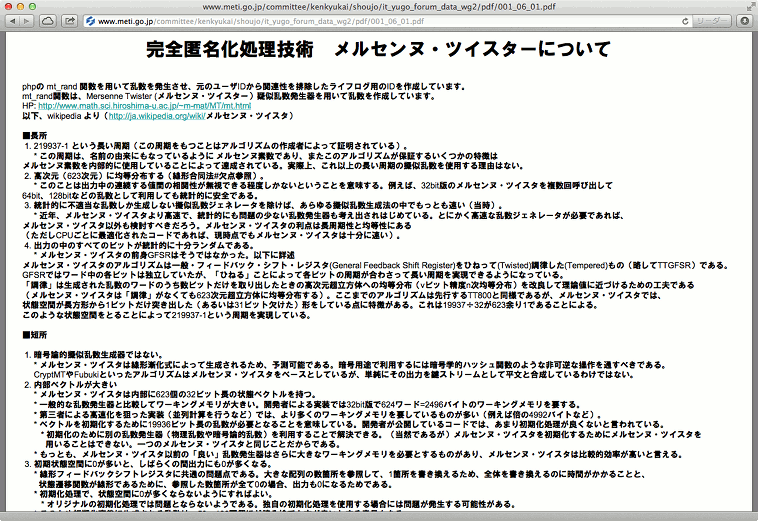

そして、資料6-1にはこんなスライドがある。

- パーソナルデータWG 第1回 資料6-1, 2012年11月29日

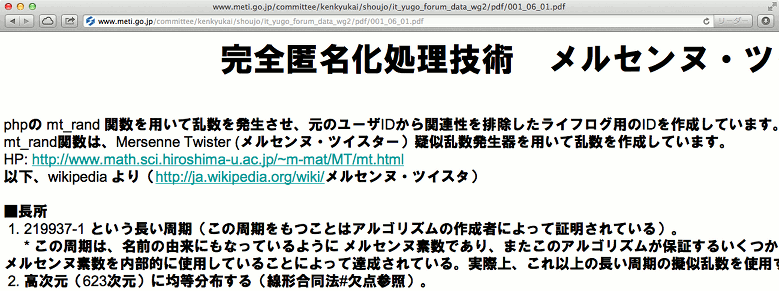

メルセンヌ・ツイスタは単なる擬似乱数生成器(しかも、暗号論的疑似乱数生成器ではない)なのだが、いくらメルセンヌ・ツイスタが優れたアルゴリズムであるからといって、それを「完全匿名化処理技術」などとして宣伝するのは詐欺である。

これを「第三者機関『匿名化作業監督委員会(仮称)』による厳正な情報管理審査・承認を得て」(図8)やっているというのだ。

最近「第三者機関」という言葉の濫用が横行している。何か崇高な高度で公平な判断を下す機関であるかのように聞こえるのをいいことに、勝手に、適当にでっち上げた団体を「第三者機関」と称したり、単にそこらへんにある平凡な一民間企業に調査を依頼しただけなのを「第三者機関に依頼した」などと称している事例が散見される。

この、「匿名化作業監督委員会」とやらはどこにあるのか?と、Twitterで疑問を投げかけたところ、早速見つけてきてくれた人がいた。

@hiromitsutakagi たぶんこれだと思います。makino-law.jp/tokumeika/inde… 認定事業者にMedia JUMPの名前がありますし、というかMedia JUMPしかないですが。

— rryuさん (@rryu2010) 2012年12月17日

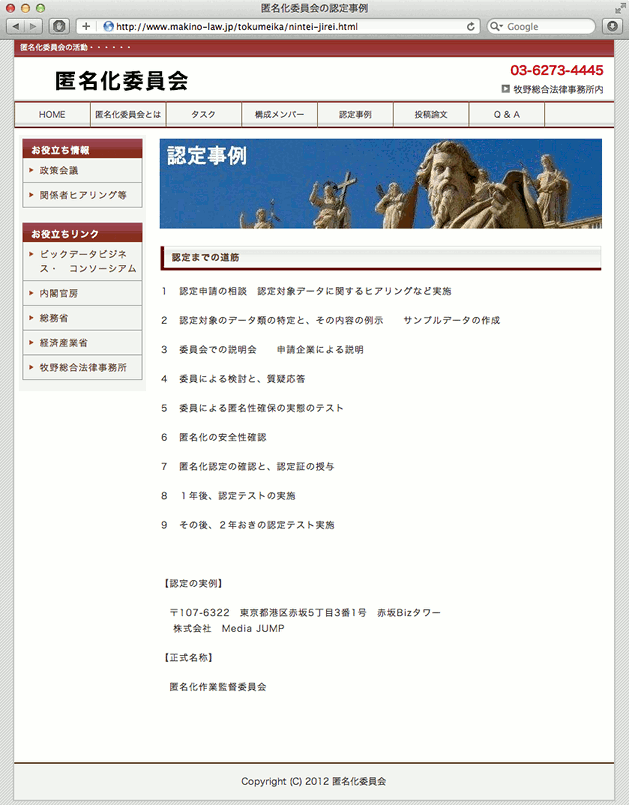

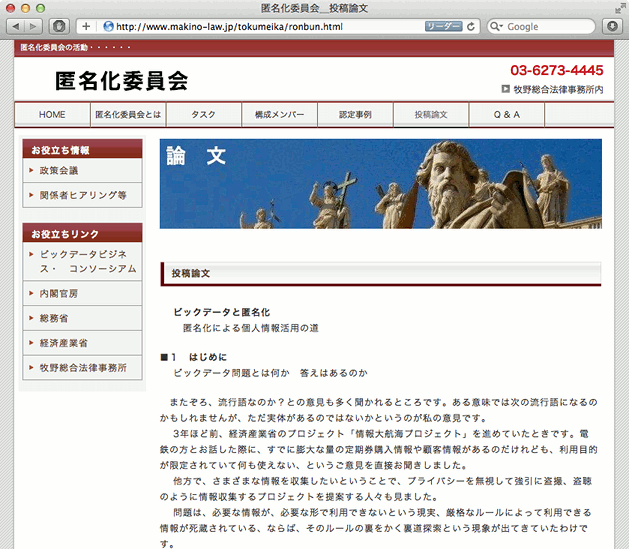

この団体の存在を初めて知り、見に行ったところ、こんなサイトだった。

(全ての実態を明らかにするために必要な限度で引用)

このように、サイトのどこを見ても、認定基準に関する記述が存在しない。何をもって「匿名化」と言うのかすら示されていない。

しかも、図10の4枚目の画面にはこう書かれていた。

本委員会は、専門家であるとともに、事業活動を支援する立場から、建設的な意見をいただける先生方にお願いしています。

何をか言わんやだ。ここの「専門家」が匿名化処理の専門家でないことは明らかである。

この事件は、情報法の本当の専門家たちを激怒させた。(ここに掲載していないものもある。)

これは、監査、認証、認定といった、第三者による保証に関する社会的な信頼性を失いかねない、大きな問題を含んでいるので、ちゃんと対応しなあといけないと思いました。 makino-law.jp/tokumeika/inde…

— Mitsuhiko Maruyamaさん (@maruchan_MM) 2012年12月18日IT融合、パーソナルデータ、医療等情報保護法案における本人保護とデータ連係(利活用)問題のキーとなるのが国際動向を踏まえた連結可能匿名化の技術と制度、この作り込みの如何が問われるわけだが、またしてもこのふざけた取り組み。匿名化委員会makino-law.jp/tokumeika/inde…

— 鈴木正朝さん (@suzukimasatomo) 2012年12月18日連結可能匿名化をこの程度ではじめれば、あらゆるビジネスが瓦解するだろう。ビジネス投資が無駄になる。そろそろ民間認証制度を公的に認証するしくみを考えなければ、権威を揃えて安易なことをする輩ばかりが跋扈する。togetter.com/li/424639

— 鈴木正朝さん (@suzukimasatomo) 2012年12月18日匿名化委員会名の文書だが、代表もいない組織なのか?合議体なのか?どういう組織なのかもわからない。書面上は堀部先生も入っての文書ということだろうなぁ。情けなくて涙がでるな。makino-law.jp/tokumeika/inde…

— 鈴木正朝さん (@suzukimasatomo) 2012年12月18日「私ども」とあくまで複数形のようだ。あくまでもみんなでやったことだと言うわけか。堀部先生ごと批判してくれということだな。しかし、過去に何回の会議の実態があったのか。まぁ先生に聞けばわかることだが。組織も基準も議事録も会計も監査もとにかく不透明。こんな民間認証制度ばかりだよな。

— 鈴木正朝さん (@suzukimasatomo) 2012年12月18日認証1号の会社であるが資本関係はしっかりしているのに大変残念だ。この程度のリーガルチェックでIT融合はない。悪口言われるとすぐに産業界の敵に見えるだろうが、その甘さで突き進めば日本全体がまた総崩れだろう。緩ければIT業界の福音と思うところの先はガラパゴスだ。

— 鈴木正朝さん (@suzukimasatomo) 2012年12月18日毎度そうだが耳に心地良いことを言う法律家を掴んで大失敗だ。現行法をうまく潜脱できたとしても、EU、米国の動向と日本の立法動向を踏まえなければ投資回収前にシステム改変、運用変更の手戻りばかりとなる。法律家の真贋もわからずライフログビジネスに手を出しても地雷を踏んでばかりだろう。

— 鈴木正朝さん (@suzukimasatomo) 2012年12月18日さきほどJIPDECの懇親会で堀部先生にお会いしたら「匿名化委員会」に辞任届けを出して受理されたと言ってました。よかった、よかった。ところで、今現在の匿名化委員会の代表とか委員とかはどうなっているんだろうか。常時公表しておくのが筋なんじゃないの?一応認証機関なんでしょう?

— 鈴木正朝さん (@suzukimasatomo) 2012年12月20日

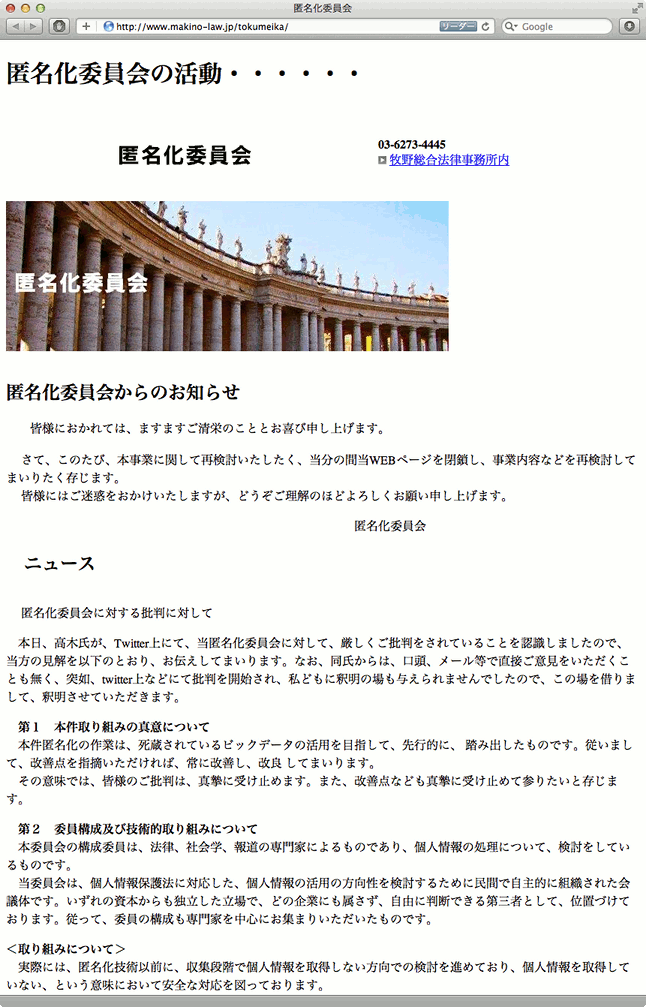

この結果、あっけなくこの委員会は解散に至った。

現在は、以下の説明が掲示されている。

- 匿名化委員会からのお知らせ, 匿名化委員会, 2012年12月25日

この事例では、まだ、良識ある人々が関わっていたため、自主的に中止するに至ったからいいものの、今後、本格的に悪質な連中がこうしたインチキ第三者委員会を立ててきたらどうするのか。

そのような最悪な事態を回避するため、以下の施策が急務である。

- 民間認証制度を公的に認証する仕組みを確立する。

- 匿名化の定義を方法、程度、性質ごとに分類して標準化する。

以上。

*1 他にも、トヨタと日産も同様の情報を提供していた。(ITS Japan、4社の情報を統合表示する「通行実績マップ」公開, Car Watch, 2011年3月19日)

*2 その2人ともが「auナビウォーク」(又は「NAVITIME」)を使いながら歩いた場合。

*3 「が」は原文ママ。