2004年04月24日

■ 4年前のIDO社員は今の詐欺蔓延の状況をどう思っているだろうか

総務省総合通信基盤局電気通信事業部消費者行政課から、「メールに記載されたURLへの不用意なアクセスについて(不当料金請求の新しい手口にご注意ください)」という消費者への注意喚起が出た。

最近では、携帯電話事業者が提供する一部のサービスを利用して送られてくるメールに記載されたURL(出会い系サイト、アダルトサイト等)にアクセスした際に、「入口」等のボタンをクリックしただけで契約が成立するような利用規約を定め、当該規約に基づき高額な入会金、会費等を請求してくるトラブルに関する相談が増加しています。

という趣旨のものだ。

別紙(PDF)には次のように書かれている。

1 最近の手口

メールに記載されたURLをクリックして、高額な会費を請求される事例における最も典型的なパターンは、以下のとおりです。

1.受信者ごとに異なる識別番号を含むURLが記載された迷惑メールを送りつけ、サイトにアクセスされるのを待つ。

例えば、090▲▲▲●●●の電話番号宛てのメールに、この電話番号に対応した識別番号(下のイメージ図では、321■■a25c)を含むURLを記載し、受信者がこのURLをクリックしてサイトにアクセスしてきた場合、送信者は、当該電話番号の所有者がこのサイトにアクセスしてきたことを確認できます。

つまり、Webバグによるアクセス者の特定が行われていると指摘している。

続く部分には、

こうしたメールは、英数字を用いたメールアドレス宛てではなく、携帯電話のショートメッセージサービス(携帯電話事業者が提供する、電話番号宛てにメールを送ることができるサービス)を利用して送りつけられることが多くなっていますが、これは、アクセスしてきた者の電話番号を把握できるため、後日、入金の督促を電話で行うことができることがその原因と考えられます。

とある。

電話での督促は効果的なのであろう。当人が否定しても、「○月○日○時○分にアクセスしましたよね」と追求できてしまう。

これで思い出すのは、4年前に発覚したIDO(日本移動通信)のサブスクライバIDに電話番号がそのまま含まれていた件だ。IDOはその後、DDIとKDDと合併して現在のKDDIのauの部門の一部となっている。現在のEZwebは当時EZAccessと呼ばれていた。

EZwebのサブスクライバIDは、Webサイトにアクセスしただけで、X-Up-Subno: というヘッダで常時送信される。したがって、これにもし電話番号が含まれているなら、今回の総務省の注意喚起にある手口(Webバグでアクセス者を特定する)を使うまでもなく、どんな方法でアクセスしてもアクセスしただけで督促の電話がかかってくることになる。

2000年3月30日のケータイWatch(旧モバイルセントラル)の報道によると、当時IDOの広報は次のように答えていた。

IDOのEZaccessサービスで、利用者の電話番号がWebサーバー側に分かってしまうという問題があることが明らかになった。

(略)

同社広報では、「サービス開始当初からこうした仕様になっていることは分かっていたが、電話番号をもって個人を特定することはできないので、特に対処はしていなかった。4月中旬から6月を目処にDDI-セルラーやツーカーと同様の方式にシステムを変更する。利用者からの問い合わせ件数については把握していないが、何らかの形で利用者への告知を行なうことも検討しているところ」としている。

「サービス開始当初から分かっていた」にもかかわらず、「電話番号をもって個人を特定することはできないので、特に対処はしていなかった」というIDOの認識に呆れるのだが、わずか数年後に訪れることとなった、架空請求詐欺やら、おかしな請求が続発する社会の情勢というものに、IDO社員達は想像が及ばなかったのだろう。

■ モバイルコマースが架空請求詐欺を助長する

そもそも、架空請求詐欺などというものがどうしてこれほどまでに増えてしまったのか。手口自体は昔からあったと聞くが、詳細は知らない。ここ数年で増えた要因はいろいろあるだろうが、人々が騙されやすくなってきたことが最大の要因ではなかろうか。

架空請求では、「有料サイトの利用料金」が未納だという理由で請求をすることが多い。5年くらい前であれば、「有料サイト」などと言っても、一般の人たちには意味すら理解できなかっただろう。今では、国民の大半が携帯電話を持ち、多くの人たちが着メロダウンロードなどの有料サービスを利用している。

5年前に架空請求詐欺をしようとすれば、何の利用料金を請求するだろうか。「電気代が未納です」という請求に騙される人はそういないだろうし、「指輪のご購入代金が未納です」と言われても、買っていない人は買っていないことをはっきりと認識できるだろう。

それが、ここ数年で情報課金サービスの利用が消費者に広く普及し、また、サービスの提供が、一部の有名大手事業者に限らず、有象無象の事業者によっても行われるという、「自由なネットビジネス社会」が訪れたことによって、買ったのか買っていないのかを消費者がはっきり認識しない世の中になってしまった。「有料サイトの利用料金」と言われれば、「もしかすると利用したかもしれない」と思ってしまうわけだ。

インターネットでの情報課金や購買契約は、携帯電話に限らず、古くからパソコンでも行われてきた。しかし、パソコンユーザが架空請求に騙されるということはあまりなかったように思う。

パソコンの場合、購買契約にあたって、自らの意思でクレジットカード番号を送信するか、物を買う場合は送付先の住所を送信することになる。何かを入力するという積極的な意思が働かない限り契約が成立しないというのが普通だ。

それに対して携帯電話のサービスはどうか。ボタンを押すだけである。情報課金では、暗証番号を入れるだけですぐに利用できる。支払いは電話会社が代行してくれるので、カード番号や住所などを自ら入れることはない。自分が誰であるかを入力する必要はない。電話番号の入力はしないし、氏名やユーザ名の入力もしない。これはパソコンでは実現できないことである。携帯電話でこそ可能なことである。

なぜそれが可能かというと、携帯電話会社からサービス提供者のサーバに対して、アクセス者のサブスクライバIDが暗黙的に送信されているからだ。iモードの場合では、サブスクライバIDは「公式サイト」のみに送信されている。

こうした「利便性」は、携帯電話だからこそ求められるものであろう。契約にあたってできるだけ文字を打ち込みたくないからだ。

しかし、そういう、寝転びながらできるような契約行為に消費者が慣らされてしまった結果、架空請求詐欺に騙されやすい人々を大量に生み出してしまったのではないだろうか。

こういう問題はどう解決していくのだろうか。総務省の注意喚起によれば、

3 「入口」等をクリックした場合でも、錯誤(勘違い)があった場合、その契約は原則として無効となる。

法律上、利用者が契約をするに当たり錯誤(勘違い)があった場合、その契約は原則として無効となる旨が定められています(民法第95条及び電子消費者契約及び電子承諾通知に関する民法の特例に関する法律第3条(参考参照))。今回紹介した事例については、法律上無効となる場合が多いと考えられますが、契約に当たって錯誤があったかどうか不安な場合には、料金を支払う前に、お住まいの自治体等の無料弁護士相談等を利用して、本当に契約が成立し料金を支払う必要があるのか確認するようにして下さい。

とされている。

■ キャリア自らが消費者を無警戒にさせている事例

総務省は今回の注意喚起で、「注意点、対処方法」として次の点を挙げている。

1 見覚えのない送信元からのメールに記載されたURLには不用意にアクセスしない。

見覚えのない送信元からのメールに記載されたURLにアクセスすると、今回の事例のように思わぬトラブルに巻き込まれることがあるので、不用意にサイトにアクセスしないようにしましょう。特に、『 http://○○.jp/?321■■a25c 』など、URLの最後にランダムな英数字が含まれている場合は、既述の仕組みにより、アクセスしただけで電話番号やメールアドレスを特定されてしまう可能性がありますので、注意しましょう。

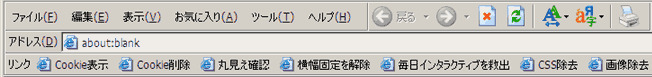

ここで、KDDIが発行している「au Style.com」というメールマガジンの内容を見てみる。

From: austyle@ofmail.ezweb.ne.jp Date: 20 Apr 2004 13:56:49 +0900 To: XXXXXXXXXXXXXXXXXXXXX@ezweb.ne.jp Subject: [au Style.com11号]GWが待ちどおしい!? au Style.com★Vol.11 ======== 今号も楽しい情報、うれしい情報が満載。ではさっそくスタート! (略) ★投稿企画「スタコミ」に応募して、商品券2,000円分をGETしよう! ▼今すぐクリック! []http://mm.a1adnet.ne.jp/cgi-bin/PWO10102P.cgi?mid=A999200XXXXXXXX&lnk=5[] ========

URLの後ろに何やら英数字が含まれている。しかも、アクセス先は「a1adnet.ne.jp」という、どこの馬の骨ともわからないドメインになっている。

何十万、何百万もの消費者たちが、こうしたどこの馬の骨ともわからないドメインに、なにやら後ろに英数字が書かれていようとも、何も考えずにアクセスするのが普通な行為なのだと、慣らされているのである。携帯電話会社の公式サービスによって。

■ 早くサブスクライバIDの非固定化対策を

総務省総合通信基盤局電気通信事業部消費者行政課は、今回の注意喚起の発表があったことからも、(4年前のIDO社員と違って、)Webバグによる個人特定とその悪用というメカニズムを理解なさっていることがうかがえる。

では、EZwebのサブスクライバーIDや、Vodafoneの製造番号通知が、次の手口として使われかねないことは理解されているだろうか。

サブスクライバIDは問答無用でアクセス先に送信される。もし、正規のサービス、たとえば通販などで、商品の送付先として住所氏名を提供したとする。そのサービスにはサブスクライバーIDも記録され得る。たとえその事業者に悪意がなくとも、その従事者が不正にその名簿(住所氏名とサブスクライバIDの対応表)を持ち出して、架空請求詐欺業者に転売するといったことは起きかねない。その現実度は、名簿の価格がいくらになるかしだいだろう。

総務省の今回の注意喚起では、「URLの最後にランダムな英数字が含まれている場合」と、ショートメッセージサービス(電話番号であて先を指定する)でやってくるメールに注意が必要とされている。インターネットメールで届いたメールに書かれたURLにランダムな英数字が含まれていない場合は、安心してアクセスしてよいかというと、そうではない。架空請求詐欺業者がサブスクライバIDの名簿を入手してしまうと、もう、アクセスした時点で、それが誰なのか特定されてしまうことになる。

そういう詐欺が蔓延する前に早く手を打つべきである。これまでにもたびたび日記に書いたように、対策手段には以下の方法などが考えられる。

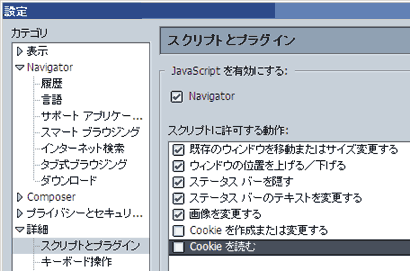

- 非公式サイトへのサブスクライバID送信を中止し、非公式サイトではcookieで制御するようにサイト構築することを促す

- iモードの503iシリーズ以降と同様に、非公式サイトに対しては、サイトが要求したときだけ、ユーザの確認を経て、IDを送信するようにする

- アクセス先ドメイン毎に異なるIDが送信されるようにする

- ユーザがサブスクライバIDを自由に変更できるようにする

■ アドレスバーのない携帯電話はPhishing詐欺に耐えられるか

スラッシュドットの「そのサイトは本物? 偽アドレスバーを使った新手のPhishing詐欺」にあるように、フィッシング詐欺が英国や米国を中心に大流行しているらしい。日本でもYahoo! JAPANが「不正な個人情報取得メールに関するご注意」という注意喚起を出している。

フィッシング詐欺の被害に遭わないために消費者が心がけるべきことは、大事な情報(パスワードやカード番号など)を入力する段階で、今見ている画面のURLが信用できる相手のドメインになっているかを確認することである。詐欺師たちは、そのURLを偽装しようと、Internet Explorerのセキュリティ欠陥を悪用したり、本物のアドレスバーを消して画像による偽のアドレスバーを代わりに表示するといった手口を使うようになってきているという。

そのように手口が巧妙化するのは、アドレスバーを目視確認して自衛する消費者がいるからであろう。だが、携帯電話の場合、元々アドレスバーが存在しない。ほとんどの人が、今見ている画面がどこのドメインなのかに注意を払っていないだろう。

スラッシュドットのこのコメントにあるように、iモードの場合では、メニューからURLを確認できるようになっている。だが、それを日常的に使っている人はほとんどいないに違いない。重要なことは、URLを確認する機能が存在することではなくて、URLが常に画面に表示されることによって皆が普段からそこを気にかけながらページを読むという習慣を身に着けることである。

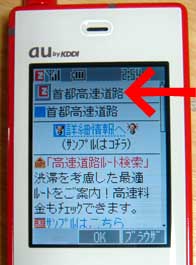

EZwebの場合は、下の左の写真のように、URLを確認するための機能がメニューに備わっていない。「お気に入りへ登録」を選べば結果的にURLを確認できる場合もあるが、「このページはお気に入りリストに登録できません」となって確認できないページも多い。KDDIにとっては、そんな機能が必要だとは思ってもいないのだろうか。

たしかに、携帯電話の画面は小さいのだから、URL表示にスペースを割けないという事情はあるだろう。だが、上の右の写真のように、EZwebの場合、画面の一番上の部分は、ページのタイトルを表示する場所となっている。ここを、タイトルとURLとが交互に表示されるようにしてもよいのではなかろうか。URLは全部表示する必要はない。ドメイン名だけ表示するのでもよい。

携帯電話の場合、幸いなことにHTMLメールというものがない。そのため、パソコンにおけるフィッシング詐欺のように、見た目には正規のドメインのサイトへのリンクに見えて、ジャンプ先は異なるドメインになるという罠をしかけることはできない。ジャンプ前にURLを確認できるため、ページ表示にアドレスバーがなくても、それによってドメインの錯誤が起きることはないのかもしれない。

ところで、先日、DDIポケットから、WebブラウザとしてOperaを搭載するPHS端末が発売されるとの発表があった。ASCII携帯24の以下の記事にその画面が載っているのだが、アドレスバーが存在しないように見える。

-ASCII携帯24, DDIポケット、Opera搭載のPHS端末『AH-K3001』を発表

メールでHTMLが使えたりはしないかと心配だ。

FOMAは「デコメール」というHTMLメールらしきものを導入したようだが、Webバグや、ジャンプ先詐欺などにきちんと対策しているだろうか。

PCの世界では既に広く知られた悪用手段なのであるから、後発の携帯電話が同じことを繰り返すような愚かなことがあってはならない。