2005年09月03日

■ NEDOのサイトで4つのサプライズ

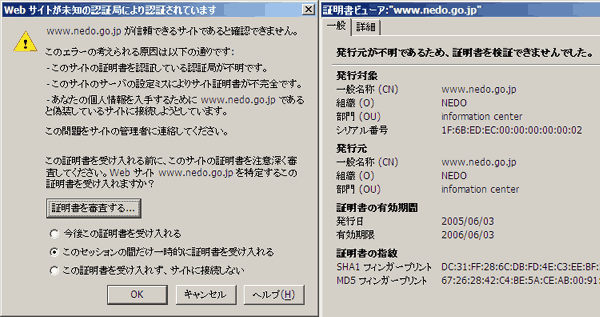

Firefoxを使用して*1、NEDOのサイトにアクセスする。 一番下に「著作権 ・リンクについて」という部分がある。

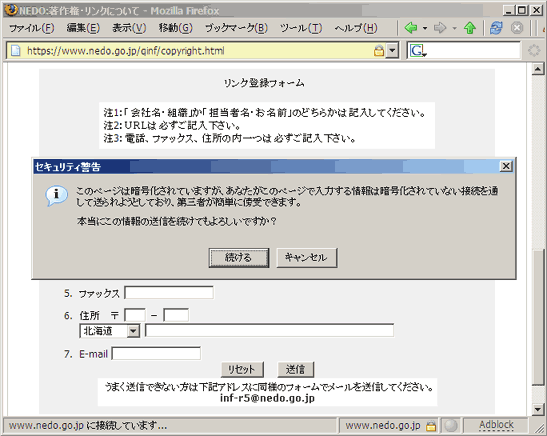

- サプライズ1

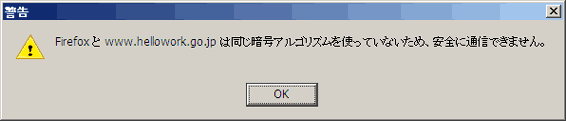

- クリックすると第一種オレオレ証明書*2の警告が出る。

- サプライズ2

- 「なんだかなぁ」とうなだれつつ、「OK」ボタンを押してページ内容を

読みに行くと、「原則トップページへご自由にリンクしていただいて結構」と

言いながら、

上記条件に合致すれば下記登録フォームに必要事項 を記入 し送信して下さるだけで、リンクして下さって結構です。

と、電話番号か住所の送信を要求している*3。 - サプライズ3

- 「またこういう愚かな記述が……」とぐったりしつつ、

ここで「送信」ボタンを押すと、

このページは暗号化され ていますが、あなたがこのページで入力する情報は暗号化されていない接続を 通して送られようとしており、第三者が簡単に傍受できます。

との警告が出る。

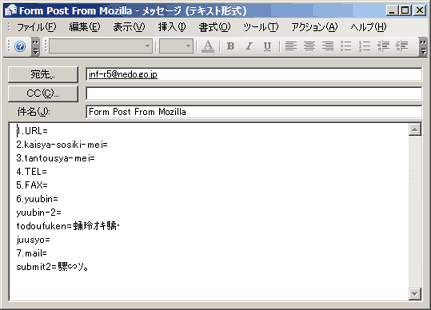

- サプライズ4

- エエー? と色めきつつ、「続ける」ボタンを押すと……

メーラが立ち上がる。ドハ。

暗号化されると見せかけて暗号化なしに送信するというから設定ミスの脆弱性 かと思ったところ、単に mailto: で送信するフォームだった。というわけで、 これ(オレオレを除く)は仕様なのだろう*4。

というか、たぶん誰も使ってない。

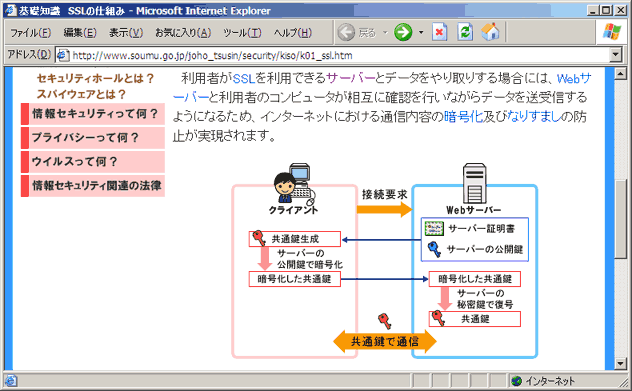

■ PKIよくある勘違い(0)「サーバ証明書は単なる暗号鍵であり認証局の署名は実在証明にすぎない」

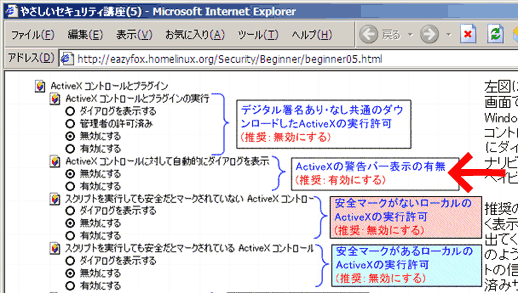

「国民のための情報セキュリティサイト」に、「SSL の仕組み」という解説があるが、この説明には誤りがある。

利用者がSSLを利用できるサーバーとデータをやり取りする場合には、Webサーバーと利用者のコンピュータが相互に確認を行いながらデータを送受信するようになるため、インターネットにおける通信内容の暗号化及びなりすましの防止が実現されます。

として、下の図が示されているが、ここにはサーバ証明書が本物であることを 検証する仕組み(PKI)が完全に省かれている。

そこにある用語辞典の「サーバー証明書」の項目には次のように書かれている。

■サーバー証明書(サーバー・しょうめいしょ)

Webサーバーに対して発行される電子証明書のこと。

Webページの発行元のサーバーを運用しているWebサイトが実在していることを証明するものです。通常は、Webサイトを運営している団体が、信頼できる第三者機関に申請することで発行されます。

この証明書には、暗号化に用いる公開鍵が格納されていて、 この鍵を使うことによりクライアントと安全に通信できるようになります。

サーバ証明書が実在証明のためとあとは単なる暗号用の鍵にすぎないと思わ れているふしがある。「信頼できる」という表現も不適切 (1月20日 の日記参照)だろう。

サーバ証明書のことを単なる暗号鍵だと勘違いしていると、「技術的には認証 局による署名は不必要なもの」という誤った考えを導き、認証局による署名が 単なる実在証明だと勘違いしていると、「うちには実在証明なんていらん*5」とい う誤った結論に陥ってしまう。

証明書が本物であることが機械的に検証できることこそがSSLの本質なのであ り、それを伝えない解説は、こうした誤解を拡大させてしまう。「国民のため」 であるなら、訂正したほうがよいのではないか。

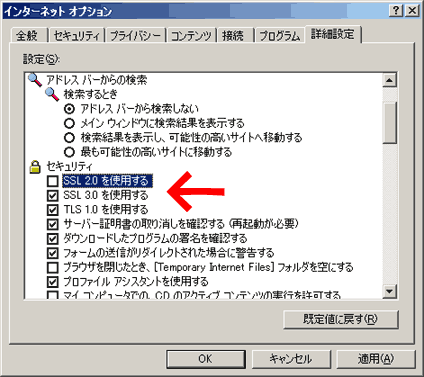

*1 IEを使った場合は、3つのサプライズになる。 (サプライズ3とサプライズ4が一体になる。)

*2 第一種オレオレ証明書: 不特定多数に利用させることを想定していて、ルート 証明書もサーバ証明書もインストールさせるつもりのないもの。 第二種オレオレ証明書: 不特定多数に利用させることを想定していて、ルート 証明書かサーバ証明書をインストールするよう促しているが、インストール方 法として安全な手段が用意されていないもの。 第三種オレオレ証明書: 不特定多数に利用させることを想定していて、ルート 証明書かサーバ証明書をインストールするよう促しており、安全なインストー ル方法が用意されているもの。 第四種オレオレ証明書: 特定の者だけに利用させることを想定しているもの。 第五種オレオレ証明書: 正規の認証局から取得したサーバ証明書で運用されて いるが、一部のブラウザでその認証局がルートとして登録されていない場合。

*3 これらの情報が使われる ことはまずないだろう。リンク先をトップページにと要求しているので、 NEDOのドメイン名が変更になってサイトが引越しになるときにのみ、 ここへリンク申請した人々に対して引越しの連絡をするのだろうが、 その程度のことで電話してきたり、住所に葉書で連絡をとったりしてくれると は到底考えられない。リンクしようとする者に対して全く意味のない労力をか けさせ、リンク申請受付係に全く意味のない仕事をさせ、ここで集まった個人 情報はまったく価値がないのに漏洩リスクに対策コストがかけられる。

*4 入力ページを https:// に したのは、送信先アドレスを通信路上で改竄されないようにするためか?

*5 「うちの組織の方が権威があるのに、どこの馬の骨ともわからないような会社に実在を 証明してもらうなんてどう考えてもおかしいだろ」といった発想。