2005年10月11日

■ ITmediaが利用規約から無断リンク禁止条項を撤廃

Webメディア御三家、つまり、INTERNET Watch、ITmedia(旧ZDNet JAPAN)、 日経IT Proと言えば、日本のWeb文化をリードしてきた新時代のマスメディアだ。 旧態新聞会社達が決して扱うことのなかった話題を、いつも期待を裏切ること なく報道してくれた頼れるメディアだ。たとえばこんな報道があったのも Webメディアならではと言えよう。

- 文化庁、「ディープリンクを拒否するつもりはない」, ITmediaニュース, 2002年7月10日

旧態マスメディアの主要な何社かが、記事ページへの無断リンク*1を禁止すると定めているところ、 そのナンセンスさはこれまでにも幾度となく議論されてきた。 しかし、実はITmediaが利用規約で無断リンクを禁止しているというのは、 知る人ぞ知る事実であったものの、あまり積極的に語られることは多くはなかっ た。なぜなら、その話が出てしまうと、

という展開となり、元々議論することが難しいこの話題は、腰元からボッキリ と折られてしまうに違いないからだ。ITmediaでさえ無断リンクを禁止しているのだから、禁止するのは妥当って ことなんじゃないの?

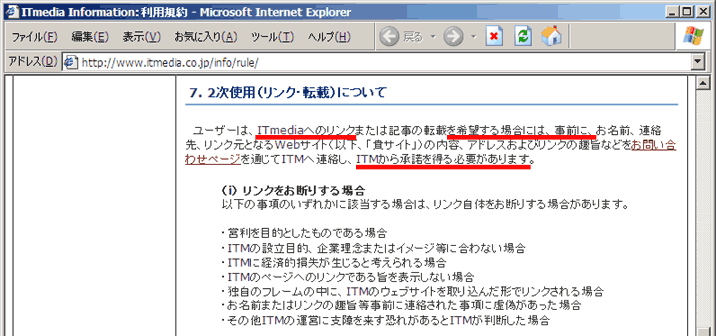

ITmediaの利用規約は、2005年8月の時点では次のようにリンクについて定めて いた。

ITmediaはアイティメディア株式会社(以下、「ITM」)が提供するサービスで す。本規約は、ITMがWebサイト「ITmedia(www.itmedia.co.jp)」において提 供するサービス「ITmedia」を利用される方すべて(以下、「ユーザー」)に ついて、ITmediaの利用を開始した時点で適用されます。(略)

7. 2次使用(リンク・転載)について

ユーザーは、ITmediaへのリンクまたは記事の転載を希望する場合には、事前に、お名前、連絡先、リンク元となるWebサイト(以下、 「貴サイト」)の内容、アドレスおよびリンクの趣旨などをお問い合わせページを通じてITMへ連絡し、ITMから承諾を得る必要があります。

(i) リンクをお断りする場合 (略)

(ii) ITmediaのコンテンツを貴サイトに表示する場合 (略)

(iii) 画像への直接リンクのお断り (略)

ITmedia 利用規約, 2005年8月当時のもの

つまり、リンクする前にITmediaから承諾を得ねばならないとされていた。 リンク元の内容や、リンクする趣旨まで書いて申し込まないといけないとされ ているので、事前審査があるのだろうか。

そこで私は、そのお問い合わせページから、 リンクの承諾を得るべく申請を行った。 このとき、リンクする趣旨についてはあえて書かないようにした。きっと、 リンクの趣旨については係員の方が尋ねてくださるのだろうと思った。

すると数日後に次の返事が来た。来たのはまるでテンプレートによる自動応答 のようなメールだった。

平素はITmediaをご利用頂き、誠にありがとうございます。

弊社記事に対するリンクに関して、下記記載事項に従って運用頂く場合は特に事前の連絡の必要はございません。 その際、事後でも結構ですので、ご連絡を頂けると幸いです。

(以下略)

なんと、事前に承諾を得る必要があるというのでわざわざ申請手続きをしたの に、しばらく待って来た返事は、事前の連絡はいらないというのだ。 私がどういう趣旨でリンクしようとしているのか確認していないくせに、だ。

言っていることとやっていることが違うじゃないか! ということで、苦情の メールを送った。待てど暮らせど返事は来ない。やっぱりここのメールは機械 応答だろうか……と不安になりつつも、返事はまだかと何度か催促してみた。

すると17日後にようやく人間の人から返事を頂くことができた。係員曰く、

このたびは弊社の利用規約に関して、重要なご指摘を頂きながら、迅速なご対応を行っておらず、誠に申し訳ございません。

高木様のご指摘を頂きました様に、弊社の利用規約とその後のご回答に一致していない部分がございます。現在掲載している利用規約はかなり以前に作成したもので、運用の実態と合っておりませんでしたので、本矛盾点を修正すべく作業中でございます。

という。そらみろ、やはりこの手の利用規約は飾りだ。他人の自由を制限する 文書であるにもかかわらず、当人達さえ内容を把握してない。

しばしば、「この手の規約は実態がないのだから無視してしまえばよいし、 みんな無視しているが何も問題ない」という主張を耳にする。しかし、こうし た無断リンク禁止の規約を真に受けている人もいる。実際に見た事例としてこ ういうケースがあった。 掲示板である種の話題が盛り上がると、「まとめサイト」というものが作られ ることがよくある。まとめサイトでは事件の概要とともに、関係する報道の 一覧を作ることで事件の性質をわかりやすくまとめるといった手法が使われる。 あるまとめサイトの編集者がITmeidaの記事へのリンクを作ったとき、掲示板 で何者かが「ITmedaiは無断リンク禁止だよ」との指摘を書き込んだ。すると、 まとめサイトの編集者はそれにしたがって一旦リンクを削除した。そして編集 者はITmediaに承諾を求める申請をした(と掲示板に報告があった)。ITmedia から承諾の返事が来る数日後まで、まとめサイトの表現内容は制限されたのだ。 こういうことが実際に起きているわけである。

そして、9月30日、ITmediaの利用規約は改定された。リンクに関する記述は 以下のようになっている。

7. 2次使用(リンク・転載)について

ユーザーは、下記の場合を除き、ITmediaへのリンクを行うことが できます。記事の転載を希望する場合には、事前に、お名前、連絡 先、Webサイト(以下、「貴サイト」)の内容、アドレスおよび趣旨などを、 お問い合わせページを通じてITMへ連絡してください。ITMでは営利目的の継続 的なリンクと記事転載を、有償サービスとして提供しております。

<リンクをお断りする場合>

以下の事項のいずれかに該当する場合は、リンク自体をお断りする場合があり ます。

- 営利を目的としたものである場合

- ITmediaに掲載された画像に対する直接リンクの場合(画像表示について)

- ITMの設立目的、企業理念またはイメージ等に合わない場合

- ITMに経済的損失が生じると考えられる場合

- ITMのページへのリンクである旨を表示しない場合

- 独自のフレームの中に、ITMのWebサイトを取り込んだ形でリンクされる場合

- 第三者が著作権を保有する記事へのリンクの場合

- お名前またはリンクの趣旨等事前に連絡された事項に虚偽があった場合

- その他ITMの運営に支障を来す恐れがあるとITMが判断した場合

ITmedia 利用規約, 2005年9月30日改訂版

無許諾リンクを禁ずる条項は撤廃された。めでたい*2。 これで目の上のたんこぶが取れたと言えよう。

ちなみに、他のWeb系メディアはどうかというと、リンクに許諾が必要などと いうことは言っていない。

- impress Watch -

本サイトのご利用について

◆本ウェブサイトへのリンク

本ウェブサイトへのリンクは、トップページ・記事ページとも、当社に連絡することなく自由にリンクしていただいて構いません。ただし、画像ファイルへのリンク、およびフレームを使用したHTMLページ内で表示する形でのリンクはご遠慮ください。

- 日経 ITPro

- このサイトについて

リンクについて

各コンテンツへは原則として自由にリンクいただいて結構ですが,URLは事前に予告なく変更・削除する可能性があることをご了承願います。

- @IT

アットマーク・アイティ - 著作権 リンク 免責事項

リンクについて

当サイトへのリンクは、原則として自由に行って構いません。また、その際の 許諾確認のご連絡も不要です。リンクの際は、各サイトのトップページ(略) あるいは各フォーラムおよびコーナーのトップへのリンクを推奨い たします。直接、記事ページへのリンクをされても構いませんが、URLは事前 に予告なく変更される可能性がありますので、あらかじめご了承ください 。リンクの際には、下記のバナーを用意しておりますので、ご自由にお使いく ださい。

- MYCOM

PC WEB - 著作権とリンク

リンクについて

- MYCOM PC WEBへのリンクは原則として自由です。

- リンクには、MYCOM PC WEBへのリンクであることを明記して下さい。

- リンクは自然な形式でお願いします。フレーム内で表示される形でのリ ンク等、弊誌の運用に差し支える形式はお断りしております。

そのほかのケースにつきましては、個別に対応させて頂くことになりますので、ご遠慮なくお問い合わせ下さい。

これが標準なのだから、このような条件ならそもそも「リンク条件」だとか 「リンクポリシー」などというページを用意する必要さえ本来はない。

■ 読売新聞社説「通常の利用なら全く問題はない」

旧態メディアの一部は個別記事へのリンク(いわゆる「ディープリンク」)を いまだに禁止している。

- 読売新聞 - リンクポリシー

個別記事へのリンクは原則としてお断りしております。特別な理由がある場合は、その理由を付して読売新聞社の了承を得てください。

- 日経新聞 - NIKKEI

NETへのリンクについて

リンクをお断りするのは次の場合です。(略) (3)個別記事へのリンク

これは実態に即した規約なのだろうか。

読売新聞については、「ライントピックス無断見出し転載配信リンク訴訟」に 関係しているのかもしれない。先週この訴訟について、知財高裁のの判決が出た。

- ネット見出し無断使用に賠償命令 著作権認めず 控訴審, 朝日新聞, 2005年10月6日

- 新聞見出し無断ネット利用に賠償命令 著作物性は再び否定, ITmedia, 2005年10月6日

- 記事「見出し」無断使用訴訟判決の要旨, 読売新聞, 2005年10月6日

- 知的財産権判決速報, H17.10. 6 知財高裁 平成17(ネ)10049 著作権 民事訴訟事件

この判決では、見出しの著作権は認めなかったものの、損害賠償を命ずる理由 として、営利目的で反復継続利用していることや、読売新聞の業務と競合して いることなどを挙げている。つまり、たとえば、新聞社のトップページに並べ られている最新記事へのリンク一覧にある見出しを全部使って、ほぼ同じ内容 のリンク集を無断で作った場合などは、不法行為にあたる可能性があるという ことだろう。

したがって、特定記事について論評するとか、なんらかの論評のための根拠と して報道記事を挙げるためにディープリンクすることは、何ら問題がないはず である。

読売新聞の7日の社説も、そのことに同意しているように読める。

ネット配信された読売新聞の記事見出しを無断利用して事業化している会社に 対し、読売新聞社が損害賠償などを求めた訴訟の控訴審で、知財高裁が、見出 しの財産権を認め、賠償を命じる判決を出した。

(略)

ネットを通じて、さまざまな情報が広がって行くことは望ましい。だか らこそ読売新聞は、ネット向けのニュース配信にも力を入れている。

通常の利用なら全く問題はない。十分に活用してほしい。 そこから多彩な意見が生まれ、人と人のつながりができ、その結果、社会が豊かになればいい。

であれば、個別記事へのディープリンクを一切合財禁じている現行の「リンク ポリシー」なるものを改定してはどうか。

訴訟戦略上の都合としてできるだけ広くリンクの自由を制限しておいたのだ—— とすれば、それはまだ理解できた。だが、今回の社説が読売新聞社の本意であ るとするなら、現在のリ ンクポリシーは実態から乖離している。

リンクさえ禁止しておけば、ライントピックスのようなサービスが現れても、 利用規約違反だと主張することが可能になる——というのはわかる。だが、 本当に禁止したいことはリンク一般ではなかろう*3。

もうそういうのはそろそろやめてはどうか。この種の文書を書く係員は法務の スキルがあるはずだ。本当にやりたいことは何なのか、自問自答して必要十分 な規約を作成するのがプロだろう。

*1 ITmediaのIT用語辞典「無断リンク」には次のように書かれている。

リンクしてほしくないページはそもそもインターネットで公開すべきではないため、リンクに許可が必要だという考えは本来誤りだが、著作権やプライバシーを拡大解釈している人が多いのか、個人サイトのオーナーなどの間で「無断リンク」という言葉は未だに使われ続けている。

*2 無断リンク禁止条項が撤廃されたのはめでたいことだが、今回改定された規約 でもまだ問題がある。

まず、リンクに関する説明の節の見出しが「2次使用(リンク・転載)につい て」と書かれており、これではあたかもリンク行為一般が、著作物の二次利用 にあたるかのように誤解する読者を増やしている。リンクは著作物の二次利用 ではない。リンクと転載は節を分けて書くべきである。

次に、「ITMのページへのリンクである旨を表示しない場合」にリンクをお断 りすると書かれているが、引用しないでリンクする場合にそれを要求される筋 合いはない。たとえば次のような形式でリンクすることは自由であるはずだ。

○○事件を伝えている <a href="http://www.itmedia.co.jp/foo.html">このニュース</a>によると、 犯人はセキュリティのかかっていない無線LANを使って殺害予告の書き込みをしたらしい。

引用をする場合には、出典表示としてITmediaの名前を記すことは当然である が、上の例のように引用していないのであれば、どのように表現しようが勝手 だろう。上の例のリンクをクリックしなかった読者にとっては、ITmediaの記 事は目にしないのだから、そのリンク先がどこだと知らされることは必須では ないし、一方、リンクをクリックした読者にとっては、ITmediaのサイトにジャ ンプすることによって、それがITmediaの記事だと認識しながら読むことにな るので、何ら問題がない。

これについて、ITmediaの係員にメールで問い合わせたところ、

この文言は、

・ITMのページへのリンクであるにも関わらず悪戯で競合他社のクレジットを入れたり

・当社と無関係な人物が執筆したかのように思わせるクレジットが入っている

場合がまだあるので残してあります。

という回答だった。そこで、

であれば、

・ITMのページへのリンクであるにも関わらず第三者のサイトへのリンクであるかのような記述をしないでください。

と書けばよいはずですが、なぜそれを採用できず、

・ITMのページへのリンクである旨を表示しなくてはならない

としているのか、その理由を教えてください。

と質問したところ、回答は「現在の記述でカバーできている」というものだっ た。この種の文章を書く立場の職種の人たちは、自分の仕事に論理矛盾があっ て平気なのだろうか?

*3 ライントピックスの 訴訟においても、原告である読売自身がリンク自体を争点にしていない。 それどころか、

LT表示部分にLTリンク見出しが流れても,LTリンク見出しをクリックして記事本文のサイトにアクセスするユーザは,ごくわずかしかおらず,ほとんどは,流れるLTリンク見出しのみを閲覧することで満足している。ライントピックスサービスは,LTリンク見出しの配信行為のみをもって,ニュース配信の機能を果たし,サービスとして完結している。という主張をしているわけで、むしろ記事へのリンクがない 方が権利侵害の度合いが大きいとの考えを前提とした主張をしているくらいだ。