2010年07月02日

■ 最近のWinnyネットワークでの異常事態について

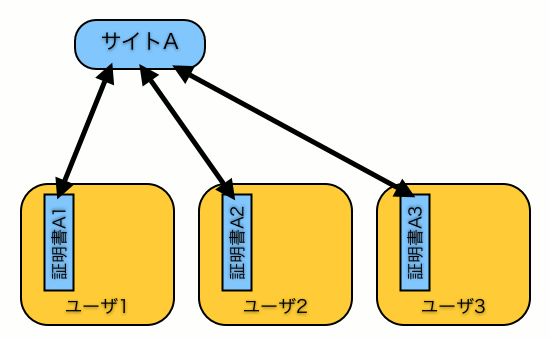

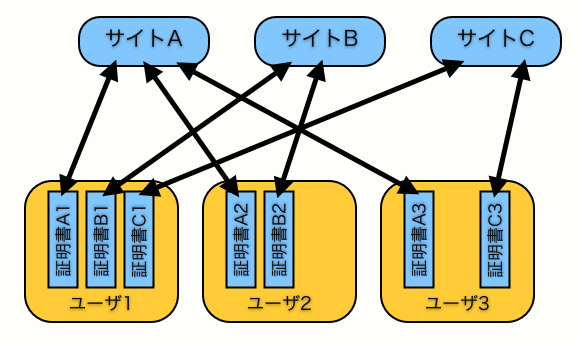

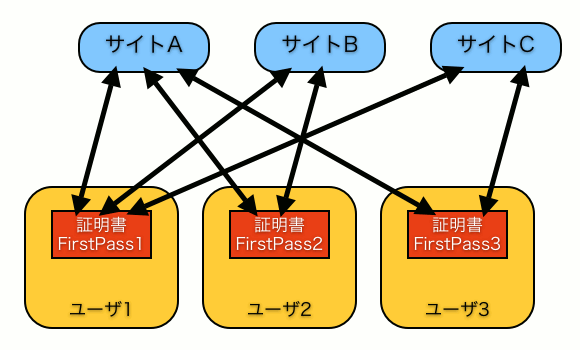

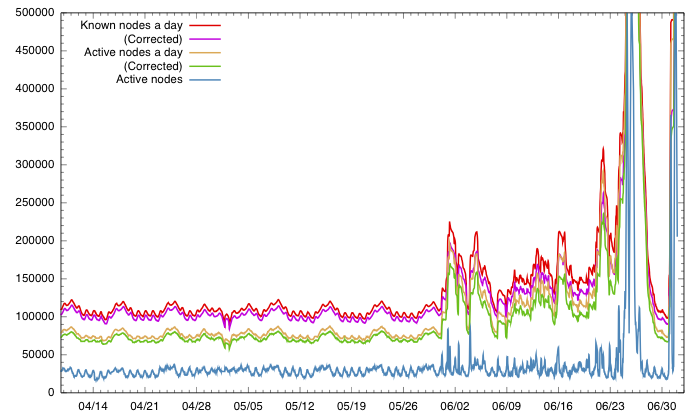

5月21日から、Winnyネットワークに対して、ランダムIPアドレスの偽キーが散布されるようになり、その状態が6月下旬まで続いていた。他の件で忙しかったので調べていなかったが、6月25日から無視できないレベルの量の偽キーが投入され、6月27日に通常に戻ったものの、7月1日から2日にかけて再び大量の偽キーが投入された(図1)。

偽キーの散布元がどこかはまだ調べていない。

最初は、またどこか大学の実験が配慮を欠いた*1結果かなと思っていたが、このところの大量の偽キーの内容を見てみたところ、どうも、まともな実験ではないように思えてきた。

2ちゃんねるのダウンロードソフト板を見に行ってみたところ、以下のスレッドで、この影響を受けたWinny利用者らがいろいろ書いていた。

- Winnyを狙ったワーム・ニュイルス情報 Part69, 2ちゃんねる, ダウンロードソフト板

偽キー散布の目的はまだ不明。

*1 ランダムなIPアドレスは、実在するアドレスも生じるのだから、そのような行為は正当な実験としては不適切。