■ 続・作成罪はいらない その2

一昨日の日記にも引き続き「けったいな刑法学者」様よりご指摘をいただきましたので、さらに進めます。

法案は、不正なコンピュータプログラムの作成を罪とするものなのです。「不正」の意味は、ひとまずおくとして、「コンピュータプログラムの不正な作成」と「不正なコンピュータプログラムの作成」というのは同じなのでしょうか。偽造罪との対比がわかりやすいということで、若干ミスリーディングだったのかもしれませんが、不正電磁的記録作成罪では、「不正な電磁的記録」の作成が処罰の対象であるという理解をすべきではないかと思います。解釈した結果、電磁的記録の不正な作成と同義だ、ということはあるかもしれませんが、議論の前提としては区別しておきます。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

はい。あえて違えて書いてみました。偽造罪から類推させる論法でご説明を頂いたため、類似点のみ一致させるために偽造罪にあわせた表現(指令電磁的記録の不正作成)にしました。

つまり、偽造罪とは証明や権利を示すもの(通貨、支払い用電磁的記録、文書の一部、電磁的記録の一部)の偽モノを作ることを指すところ、それらにおける、行使罪と作成罪の法理念上の関係を教えていただきました。そのような理念が存在することは理解しましたが、指令電磁的記録に対しても同じ理念を適用するべきかどうかを検討するにあたっては、まず、指令電磁的記録の偽造(不正な作成)というものについて、同じ理屈の適用を検討し、その後に、不正な指令電磁的記録の作成について検討するべきだと考えたためです。

指令電磁的記録の不正な作成(プログラムの偽造)というものを考えると、そもそも、ニセのプログラムとか本物のプログラムとはいったい何か? という疑問に至ります。そのようなものに該当し得るものの可能性として、一昨日の日記では以下を挙げて検討しました。

つまり、たとえば、電子行政手続き専用として政府から提供されているコンピュータプログラムに限定して、その不正な作成を罪とするとか、民間の携帯電話会社の携帯電話上でだけ実行可能なプログラムに限定して、不正なプログラムを作成することを罪とする——という場合であえば、通貨偽造や支払用カード電磁的記録不正作出と同じ論理で正当化するというのは、まだわかならくもありません。

しかし法案が指すのはそういう話ではないので、偽造ではないのに偽造罪と同じ構造を持たなければならないのか? という疑問を持ちました。

また、あるものについて「偽造」が生じ得るのは、それが証明や権利に関するものである場合だけではないかと思うところ、コンピュータプログラムは必ずしもそういう性質のものではないとも述べました。それに対し、

不正指令電磁的記録に関する罪は、プログラムの証明機能に着眼して、その信頼を保護するわけではなく、プログラムの動作に対する信頼を保護するものといえます。

(略)

信頼の対象は偽造罪とは異なるものであり、それゆえにこそ、新たな立法がなされたものだということです。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

とのご説明を頂きました。私としては、「プログラムの動作に対する信頼」などというものを法律で保護するのは誤りであると思いますので、

(i) 人々の期待する規制

現法案の組み立てとは別に、人々が期待する規制というものを考えたときに、現在では、作成する行為よりも、騙して実行させる行為の規制が望まれているのではないか

ということですので、不正指令電磁的記録罪がプログラムの動作に対する信頼を保護するためのものであるという前提にあるという限度では、共通の基盤に立っているものとみてよいのではないかと思われます。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

いえ、私が想定している人々の期待する規制というものは、そのようなものではありません。

「プログラムの動作に対する信頼」と、「プログラムを供用されることに対する信頼」とは別であり、「プログラムを供用されることに対する信頼」が求められているのだと考えます。

なぜなら、コンピュータプログラム(指令電磁的記録)というものは、存在した時点ではどのような処理をするものかは定まっていません。それを実行する人がどのような状況で実行するかによって初めて定まります。これが、スタティックな性質しか持たない「文書」、「電磁的記録」との違いです。

これまで、プログラムを実行したことにより起きる結果はすべては実行する人に責任がありました。しかし実際には、どんな場合でも供用者がいて、悪質な供用者は、意図に反する動作をさせることを企んで、巧妙な誘い文句を添えたり、状況からして人が誤解するような場所に置くといった手口を使います。こうした悪質な行為にも責任があるというのが、人々の期待する規制であると私は考えます。

そこで挙げたのが、「format c:」のような内容の「お宝画像.vbs」という名前のファイルです。ここで重要なのは、ファイル名はプログラムの一部ではないということです。ファイル名は、プログラムではなく、プログラムの説明(暗黙的な)です。

このことについて、

立法者の考えからすると、「format c:」という内容の「お宝画像.vbs」という電磁的記録を供用目的で作成した場合には、不正指令電磁的記録作成罪が成立すると考えてよいでしょう。その際、立法担当者による決まり文句が、意図に反するかどうかは、当該電磁的記録を使用した具体的な人の意図を問題にするのではなく、コンピュータの利用に関心を持つべき社会、ないしは、コンピュータ・プログラムを利用するであろう不特定多数の者の観点から、客観的に判断されるべきであるというものです。「普通の人」は「お宝画像」といえば喜んで開けるから、ということで、不正な指令を与える電磁的記録だという判断になるだろうということです。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

との説明を頂きました。そこで、類似の別の例を挙げます。

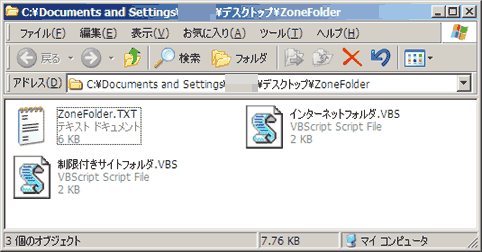

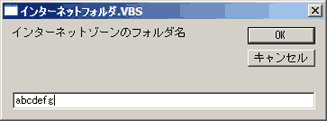

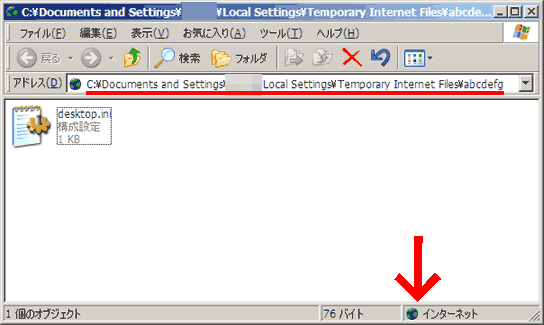

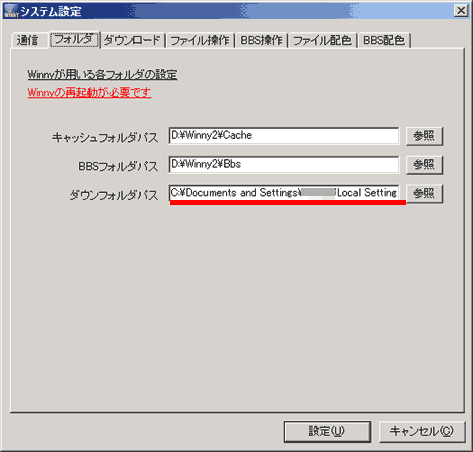

「format c:」のような内容の「delall.vbs」というプログラムを作り公開した人(甲)(作成者)がいたとします。公開しているのですから、甲が「人の電子計算機における実行の用に供する目的で」作成したことは明白です。(おそらく、ファイルを消去するためのプログラムとして公開したのでしょう。)それを、別の人(乙)(供用者)が不特定多数の人に積極的に実行させようと企てて、delall.vbsを「取得」してそのファイル名を「お宝画像.vbs」に変更し、「うpろだ」にアップロードし、「エロい」人たちが集まる掲示板にURLを貼り付けたとします。

このとき不正指令電磁的記録「作成罪」に問われるのは、乙でしょうか、甲でしょうか。つまり、乙(ファイル名を変更してアップロードし宣伝した)はプログラムを作成したと言えるでしょうか。

「ファイル名を変更しただけでもプログラムを作成したと言え、当該不正指令電磁的記録の作成者は乙であり、甲ではない」という主張が想定されますが、ここでポイントとなるのが、紙に書いたプログラムです。紙に書いたプログラムにファイル名はありません。一昨年5月の「サイバー犯罪条約関連刑事法改正のセミナーに行ってきた」に書いていたように、山口厚先生の解説として、

不正指令電磁的記録作成等、取得等の罪について、「紙に書いたものも該当するのか?」という質問が会場から出たときに、パネリストの方々から、当然ながら該当するという回答があった。法文に「次に掲げる電磁的記録その他の記録」とあるように、わざわざ電磁的記録以外のものも含めているのは、紙に書いたものも意図しているということだった。

とのことでした。甲が紙に書いて公表して、乙がそれをバイナリコード化した場合であっても、甲が作成者だというのです。したがって、delall.vbsの作者が作成罪に問われます。

それは理不尽です。これはひどい。

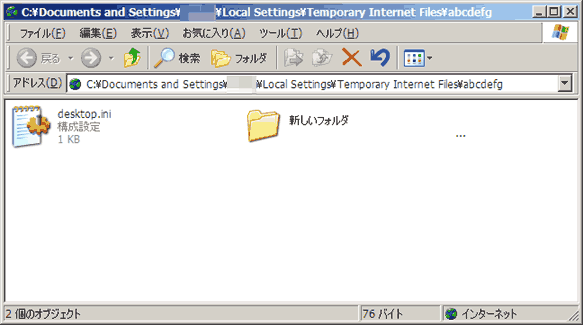

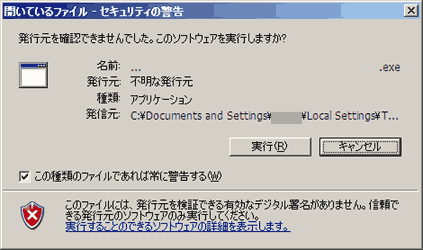

じつは、過去にそうした事態を予感させる事件が起きているのです。2002年6月のこと。「マンキン.exe」というファイル名のプログラムがどこかのWebサイトに置かれ、そのURLが2ちゃんねる掲示板に貼り付けられました。これをクリックしてダウンロードし、ダブルクリックで実行する輩が少なからず現れ、騒ぎとなりました。実行するとすべてのファイルが消去されるものだったからです。

「マンキン.exe」へのリンクがどのような説明とともに書かれていたかは覚えていません。「女神降臨!」とか「おまいら実行してください」などと書かれていたのか、それとも脈絡なく単なるリンクだけが書かれていたのか、覚えていません。

ここは、「そんなの実行する奴がバカ」という世論になるべきところでした。しかし私の願いに反して、「ウイルス騒動」という事態になってしまったのです。なぜなら、(日本での手厚いサービスが他社との差別化となる)トレンドマイクロ社が、これを(こんなものを)ウイルスとしてパターン登録した(しやがった)ためです。

ファイルを消すプログラムを単に実行する人がいたときに、それを「国内で感染」などと報じるこのマスゴミたちは、ITド素人か? と我が目を疑ったものです。

普通の機能のプログラムが、供用者によって特定の文脈上に乗せられ、それに意味付けをする信頼ある企業が現れる。そしてマスコミが「事実」として報道する。そういうことは今後も起き得るのでしょう。

(略)その際、立法担当者による決まり文句が、意図に反するかどうかは、当該電磁的記録を使用した具体的な人の意図を問題にするのではなく、コンピュータの利用に関心を持つべき社会、ないしは、コンピュータ・プログラムを利用するであろう不特定多数の者の観点から、客観的に判断されるべきであるというものです。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

「コンピュータの利用に関心を持つべき社会の客観」とは、マスコミが映すものであり、実際にはアンチウイルス販売会社の営利的な都合を含んだ基準により決定されていくと思われます。

現在の法案にしたがった場合、不正な指令を与える電磁的記録といえるかどうかということは、当該電磁的記録が、実際にどのように動作するのかということと、社会的な観点からどのように動作すべきものと考えられるのかということのギャップを基礎として判断されるべきであり、現に不正な結果を惹起したから「不正な指令を与える電磁的記録」になるわけではありません。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

「どのように動作すべきものと考えられるのか」は、作成された時点ではなく、供用された時点でしか確定しません。作成された時点で明らかに確定している場合もありますが(たとえば、BlasterワームやAntinnyトロイなど)、そのようなケースがすべてではないのです。

立法者の考えからすると、「format c:」という内容の「お宝画像.vbs」という電磁的記録を供用目的で作成した場合には、不正指令電磁的記録作成罪が成立すると考えてよいでしょう。

続・「作成罪」はいらない?, 続・けったいな刑法学者のメモ, 2006年3月16日

立法者や法学者たちは、あるときは、「作成された時点で明らか」なケース(BlasterワームやAntinnyトロイ)を想定して「紙に書いた場合も当然ながら該当する」と答え、またあるときは、作成された時点では不確定なケースに対してファイル名に錯誤させる記述があれば作成罪が成立するとおっしゃる。そうすると、不確定かつ紙に書いた(ファイル名がない)ケースも作成罪にあたるということになってしまう。

それはおかしいのではないか。

要検討:「実行の用に供する目的で」の「実行」とはどのような実行を指すのか。