2007年05月13日

■ 役所のPKIの出鱈目ぶりも末期的 佐賀県警察本部の場合

この日記が扱うテーマのひとつは、「ひとたび発生した誤り解説は作業員のコピペによって際限なく広がっていく」という現象の社会的危険性(止めることの困難性)についてである。

- 蔓延する「サイバーパテントデスクのWWWサーバ」, 2007年1月20日の日記

- 会社のポリシーは会議室で決めてない、現場でコピペしてるんだ, 2006年9月23日の日記

- 「リンクお断りは普通」と人の心に種を蒔くAC, 2006年9月21日の日記

- やってはいけないセキュリティ設定指示 Top 15 (Windows XP SP2編), 2005年9月9日の日記

- 警察庁の指示がスパイウェア感染を招き金融被害をもたらしている可能性, 2005年7月22日の日記

- 岡山県と外務省が他人の著作物の知的所有権を主張中, 2005年7月18日の日記

- PKIよくある勘違い(9)「『詳細設定』ボタンで証明書の使用目的を制限できる」, 2005年4月10日の日記

- 官公庁の担当者は署名なしアプレットの存在を知らないのか, 2005年2月19日の日記

- 小学生にセキュリティ警告を無視させる埼玉県, 2005年1月14日の日記

- 広島市曰く「警告は出ますがセキュリティ自体には問題ない」, 高知県情報企画課曰く「とくにおかしいと思わない」, 2005年1月11日の日記

その意味で、真似されやすいインチキ文を最初に書いた者の罪は重い。

昔、2002年3月に総務省が電子申請システムを最初に公開したとき、ルート証明書をインストールするよう一般市民に指示しているのを見て、「これは絶対ろくなことにならない」と予感した。「安全にインストールさせれば別に問題ない」といった技術論はいかにも出てくるわけだが、ろくでもない説明が書かれて伝染することは目に見えていた。その末路が上の広島市、高知県、埼玉県などの事例であった。

2002年に総務省はこういう解説ページを作っていた。

- 安全な通信を行うための証明書について, 総務省 (archive.org の記録)

こんな文章が想定される読者達に理解されるはずもないわけだが、「安全な通信を行うための証明書」などという珍妙な用語がこのとき創造され、これがその後、他の省庁や地方公共団体にコピペされて伝染していった。

これらの中には劣化コピーもあり、証明書の真正性の確認方法が出鱈目だったり、そもそも確認の必要性が省略されていたりした。

そして去年、総務省CAとLGPKIについては一応の解決(Windows XP + IE 限定)がなされた。

- 政府・官公庁の証明書をMSがWindows Updateで配布, スラッシュドットジャパン, 2006年9月30日

さて、話を現在に戻す。

佐賀県警察本部のWebサイト http://www.saganet.ne.jp/kenkei/ *1 に「佐賀県警察電子申請システム」というコーナーがある。

佐賀県警察電子申請システムでは、インターネット通信の安全を確保し、盗聴等を防ぐために、SSL暗号化技術を導入してデータの暗号化を行っています。こちらをご覧ください。

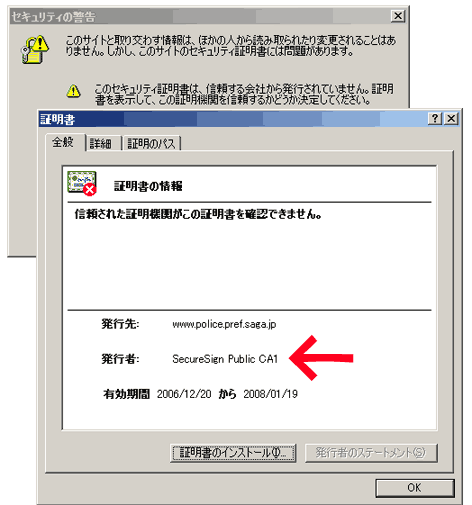

と書かれているのだが、「こちらをご覧ください」をクリックすると、オレオレ証明書の警告が出る(図2)。

よく見ると、発行者が「SecureSign Public CA1」となっている。これは、日本認証サービスが発行する証明書の場合と同じ発行者名だ。日本認証サービス発行の証明書なら警告は出ないはず(IEでは出ない)なのに、この警告が出るというのは、おそらくこれは第六種オレオレ証明書なのだろう*2。

第六種オレオレ証明書

正規の認証局(中間認証局)から取得したサーバ証明書であるが、中間認証局の証明書をサーバに設置していないため、クライアントが認証パスを検証できないもの。

一般に、サーバ証明書を設置するときは、サーバ証明書だけでなく、認証局の証明書(中間認証局の場合)も一緒にサーバに設置することになっている。このことは、例えばベリサイン社が次のように説明している。

- 中間認証局の証明書はなぜ必要なのでしょうか, 日本ベリサイン ヘルプデスク

Q:中間認証局の証明書はなぜ必要なのでしょうか

グローバル・サーバIDを取得した場合は、中間CA証明書のインストールが必要とあります。 中間CA局の証明書はなぜ必要なのでしょうか。

A: グローバル・サーバIDは、以下のように 3段階の階層で証明書を検証する構造になっています。 3段階の階層構造のサーバIDをウェブサーバにインストールする場合、中間認証局の証明書(中間CA証明書)もあわせてインストールする必要があります。(以下略)

この作業を怠ると第六種オレオレ証明書の警告が出る。民間サイトでこのミスをしているところに出くわすことは滅多にない。

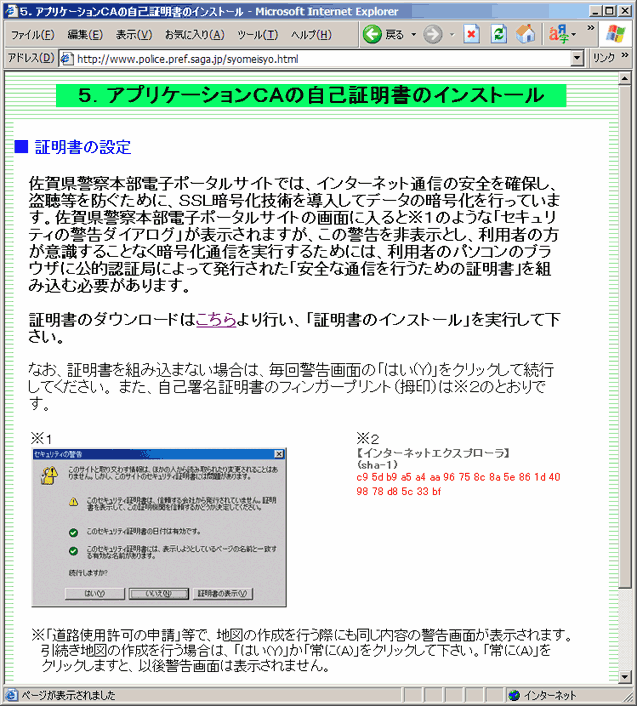

で、この警告を無視して先に進んでみると、リンク先のページは驚くべき内容になっていた。

もうどこから突っ込もうか目移りしてしまうほど滅茶苦茶に出鱈目なことばかりが書かれている。*3

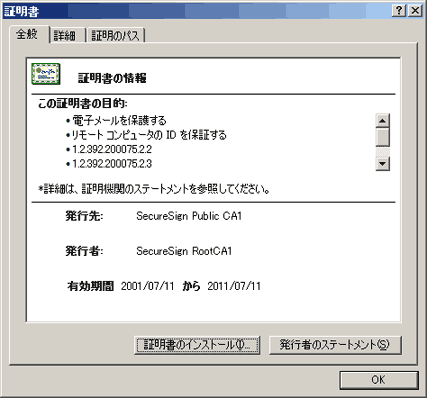

まず、「証明書のダウンロードはこちらより行い」とあるリンクをクリックすると、証明書ファイル「PWSCA.cer」が得られる。この証明書ファイルは何だろうか。内容を見てみると図4のようになっている。

これは、日本認証サービス(株)の中間認証局証明書だ。つまり佐賀県警は、自分のサーバに設置するべき中間認証局証明書を、自分はやらないで、ユーザに入れろと指示しているのである。

しかも、これのことを「アプリケーションCAの自己証明書」だとか言っている。「アプリケーションCA」とは何のこと(のつもり)かというと、LGPKI(地方公共団体組織認証基盤)の「アプリケーションCA」のことだろう。しかし、佐賀県警はSSLにLGPKIを使っていない。(日本認証サービスから証明書を買っている。)

このことについて、4月16日に佐賀県警に電話して「間違いだよ」と伝えた。電話に出たのはヘルプデスク担当の人で、県警職員ではなく業者の者だという。

話をちゃんと聞いてくださる方だったので話はわりと早く通じた。中間認証局証明書のサーバへのインストールが必要なことも理解してもらえたし、この解説が滅茶苦茶に間違っていることも理解してもらえた。

話を聞いてみると、システム開発はNEC九州だが、サーバ証明書を設定したのは別の業者で、この説明ページを書いたのは(また別の業者である)ヘルプデスク担当の自分だという。どうしてこんな内容のことを書いたのかを聞いてみたところ、他のサイトに書いてあったのを参考に書いた(真似した)のだという。

2002年の総務省文書から始まった劣化コピーもここまで行き着いたわけだ。おそらくこれ以上酷くはなりようがないだろう。

ヘルプデスクの人は、「指摘された事項を報告書に書いて県警職員に渡す」と言っていたが、あれから4週間経った今、証明書の設定も直っていないし、出鱈目解説も削除されていない。

■ 佐賀県がCP/CPSなしに独自CAのルート証明書を市民に入れさせていた

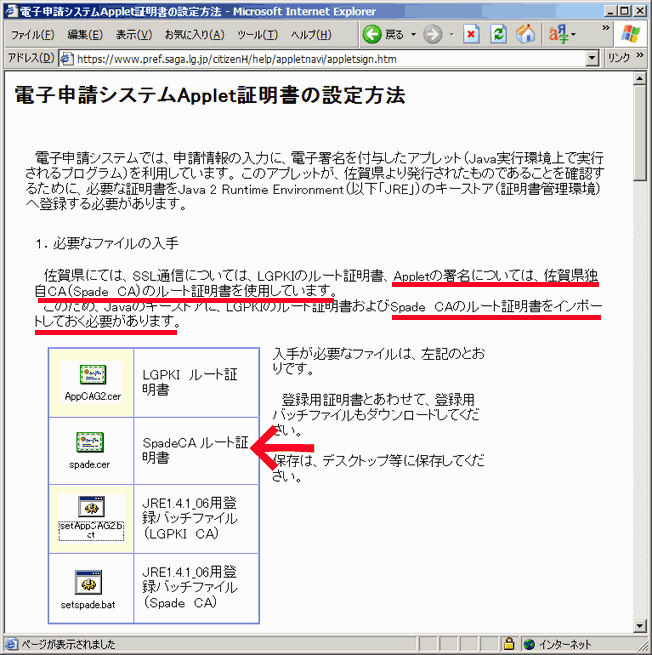

佐賀県は今年1月の時点で、図5のように、「Spade CA」などと自称する独自CAのルート証明書を一般利用者にインストールさせていた。

安全なインストール方法の説明も見あたらないが、それ以前に、CP(証明書ポリシー)もCPS(認証局運用規定)も見あたらない。そこで、メールで以下の質問を送ってみた。

Date: Mon, 15 Jan 2007 22:25:36 +0900 From: Hiromitsu Takagi <********@takagi-hiromitsu.jp> To: denshi-kencho@pref.saga.lg.jp Subject: Spade CAの証明書ポリシーおよび認証局運用規定について 電子申請システムについてお尋ねします。 電子申請システムApplet証明書の設定方法 https://www.pref.saga.lg.jp/citizenH/help/appletnavi/appletsign.htm によれば、佐賀県電子申請システムを利用するにあたっては、「佐賀県独自CA (Spade CA)のルート証明書のインストールが必要とのことですが、 「Spade CA」の証明書ポリシーおよび認証局運用規定(CP/CPS)はどこにあり ますか? 以上の点、お尋ねします。

すると、翌日に、佐賀県統括本部情報・業務改革課から、以下の内容の回答があった。

現在、電子申請システムでアプレット署名に使用するコーザサイニング証明書に ついては、佐賀県独自のプライベートCA証明書spadeCAを用いていますが、 ご質問の「Spade CA」の証明書ポリシーおよび認証局運用規定(CP/CPS)が ないことなどから、LGPKIでコードサイニング証明書を発行する予定としており、 できるだけ早い時期に移行するため、現在作業を行っているところです。

残念ながらどういう経緯で独自CAにしたのかは聞きそびれた。

その後、「Spade CA」は廃止され、佐賀県から「電子申請システムApplet証明書の設定方法の変更について」という告知が出ている。

佐賀県といえば、かつて、「電子申請システムのモニターアンケート」を実施して、「証明書のインストールは簡単」という結論を出していたところだ。

- 佐賀県のアンケート結果「証明書のインストールは簡単」, 2005年6月28日の日記

都道府県単位で比較すると、最近では佐賀県が最も劣悪と言える。