2009年05月19日

■ Bluetoothフィッシングに注意 特にシャープ製ソフトバンクモバイル端末

シャープ製ソフトバンクモバイル端末でテスト

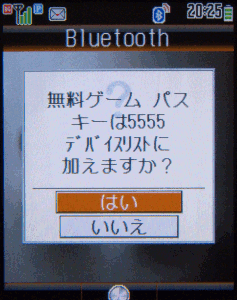

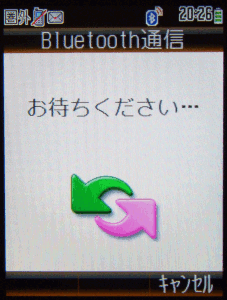

携帯電話で図1の画面が現れたとき、どうするだろうか?

「無料ゲーム パスキーは5555」と出ている。

これは、他の機器からBluetoothでこの携帯電話に接続しようと試みたときの画面なのだが、接続元のデバイス名(コンピュータ名)を「無料ゲーム パスキーは5555」と設定しているため、このように表示されている。

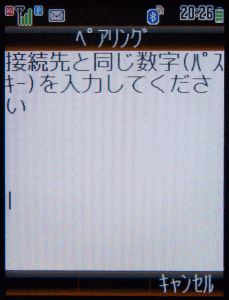

ここでわけもわからず「はい」を押した場合にどうなるか。図2の画面が現れる。

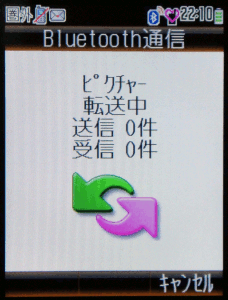

「接続先」と書かれているが何のことかわからないまま、「パスキー?」「5555とか言ってたな」などと、思わず「5555」と入力してボタンを押してしまうと、次のようになる。

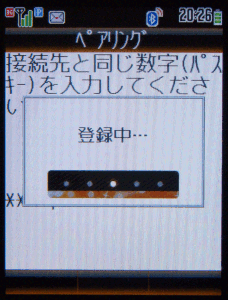

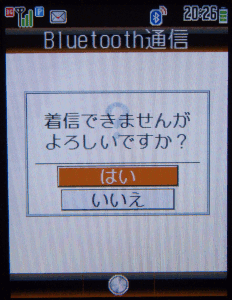

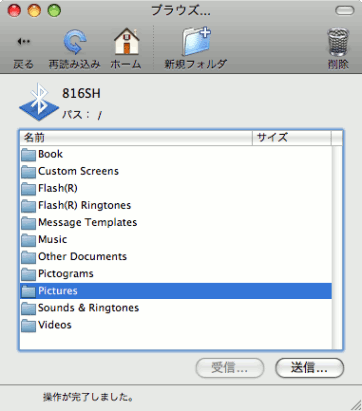

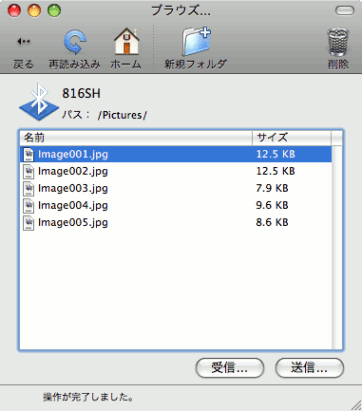

この時点で*1、接続元の機器(ここではMacintosh)の画面は図4のようになっており、携帯電話内のファイルを自由に閲覧したりコピーできる状態になっている。

ここでたとえば「Pictures」のフォルダを開くと、下の図のようになり、携帯電話に保存されている写真を一覧したりコピーできてしまう。

さすがに、この画面で何かおかしいと気付いて、「キャンセル」ボタンを押して止めることになるだろうとは思うが、このような危険性が存在しているので、注意が必要だ。

このような画面が出たら「いいえ」「キャンセル」を押すこと。また、そもそもこのような接続をされないためにも、Bluetoothの「デバイスの公開」をオフに設定したほうがよい(3月1日の日記参照)。

以上は、シャープ社製ソフトバンクモバイル携帯電話の「816SH」での場合である。

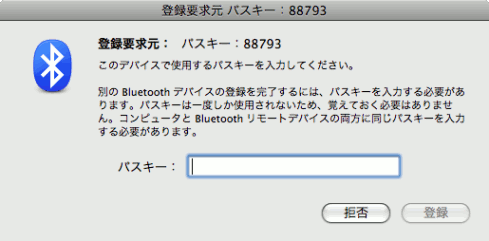

では、同様のことを、コンピュータに対して(ここではMac OS X 10.5の場合)試みた場合にはどうなるだろうか。接続が試みられた時点で図6の画面が現れる。

(Windows Vista側でコンピュータ名を「パスキー:88793」とした場合)

これに騙されて引っかかる人はいるだろうか。「登録要求元」という太字の部分で違和感を感じることができれば、「拒否」を選ぶだろう。

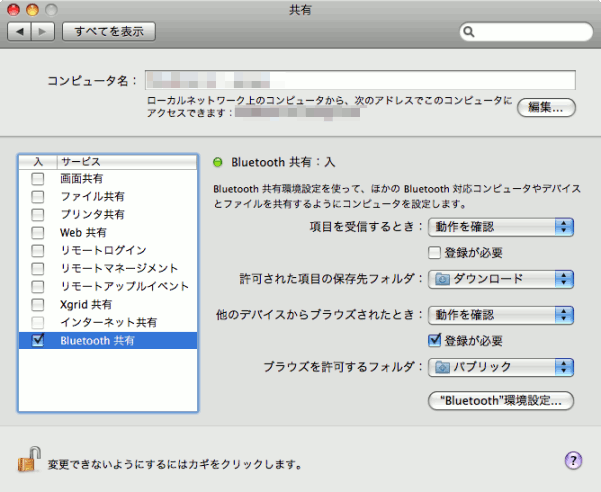

仮にこれにひっかかってペアリングしてしまったとしても、普通は、ファイルを閲覧されてしまうことはない。なぜなら、Mac OS X 10.5では、「Bluetooth共有」機能がデフォルトではオフになっているからだ。

しかも、環境設定の「共有」で「Bluetooth共有」をオンに設定したとしても、図7のように、デフォルト設定では、閲覧されるのは「パブリック」フォルダだけとなっている。

Windows Vistaでも同様に注意深く設計されており、デフォルト設定でファイルを閲覧されることはないようだ。

これらに比べると「816SH」の設計はあまりにも不用心だ。初期設定のまま、ただBluetoothをオンにしただけで、この危険にさらされる。

図1や図2の画面をよくみると、「Bluetooth」「ペアリング」というタイトルが出ているので、「そこで気付け」という言い分があるかもしれない。たしかに、一度でもBluetoothで機器登録設定をやったことのある人なら、これらが何を意味するのか察知できるかもしれない。

だがどうだろう? 昨日の日記に書いたように、シャープ製他のソフトバンクモバイル端末を使っている人の多くが、Bluetoothを使っていないのに、Bluetoothが何かさえわからないまま、Bluetoothをオンにしてしまっている。ペアリングの経験もない人々だろう。そういう人々にこれを察知せよというのはあまりに酷ではないか。

コンピュータの画面に比べて携帯電話の画面は狭いので、詳しく説明を表示することができず、図1や図2のような説明不足な画面にならざるを得ないというのは理解できるが、それならば、何らかの工夫でこういう危険をなくす設計をするべきだろう。

実地検証

実際にこれによる被害が出るものなのかを確かめるために、このような接続(接続元のコンピュータ名を「無料ゲーム パスキーは5555」とした)を、山手線列車内で何度か試してみた。

試すにあたっては、こちら側にパスキー入力画面が出た時点で中止する(こちら側でパスキー入力はしない)ものとし、ペアリング成功までは試さないようにした(重要)。

何日かにわたって、いくつもの相手に対し、何度か接続を試みたが、こちら側にパスキー入力画面が出るところまで至ったケースは、一度もなかった。

その原因として次のことが考えられる。(1)先方がその携帯電話で何らの操作をしているとき(メールを読み書きしているときや、Webを閲覧しているとき)には、先方に図1の画面が出ず、こちら側はエラーとなる。(2)先方が携帯電話を操作してないときは、この画面が出ても気付かず、時間切れで中止となる。

つまり、たまたま、待ち受け画面をぼんやりと見ていたときに図1の画面が出たときだけ、危険が生ずる。そう簡単には被害が出そうにないことを確認した。

しかし、この危険性の存在は知っておくべきであるし、端末の開発者らは、このような危険が生じないように工夫するべきであるので、ここに書いておく。

違法性に関する検討

ところで、このような罠のペアリングによって他人の携帯電話のファイルを閲覧する行為は、日本の法律で処罰の対象とすることはできるのだろうか。

この行為に関係し得るのは、不正アクセス禁止法しかない。疑問を挟む余地は以下の点にある。

- Bluetooth端末同士で直接通信して接続しようとする行為が、はたして「電気通信回線を通じて行うもの」と言えるか。

- Bluetoothのペアリングのために入力したパスキーが、はたして2条2項の「識別符号」に該当すると言えるか。

- この手法による接続が、3条2項2号の「利用の制限を免れることができる情報又は指令を入力して当該特定電子計算機を作動させ」たに該当するか。

不正アクセス禁止法はどんな場合にも適用されるわけではない。まず、電気通信回線を通じて行うものに限られている。電気通信回線とは、解説書*2によると、「物理的な電気通信回線設備(送信の場所と受信の場所との間を接続する伝送路設備及びこれを一体として設置される交換設備並びにこれらの付属設備をいう。電気通信事業法第六条第二項参照)の存在を前提に、論理的に設けられているものである。有線、無線を問わない。電気通信事業法第六条第四項、第二一条第三項等にも用例があるが、これらと同一の概念である。」(p.28)とある。また、「ネットワークがインターネットに接続しているなどオープンなものであるか閉じたLANやWANを形成しているなどクローズドなものであるかを問わない。」(p.74)とある。LANでも該当し、無線でも該当するというのだが、一対一の直接の無線通信が「ネットワーク」なのか?「回線」なのか?という疑問はある。これが該当するなら、アナログのトランシーバーでのやりとりでも該当しそうだが、そういう法律なのだろうか? よくわからない。

次に、攻撃者側で決めたパスキーを被害者側に入力させたときに、そのパスキーが「識別符号」なのかという点。「識別符号」とは、「当該アクセス管理者によってその内容をみだりに第三者に知らせてはならないものとされている符号」と定義されている(2条2項1号)。この場合、被害者側の本人がアクセス管理者である(携帯電話の通信キャリアは無関係)として、表示された通りの番号「5555」をその場で設定したものが、「みだりに第三者に知らせてはならないものとされている符号」と言えるのだろうか? よくわからない。また、解説書には、「留守番電話に記録されたメッセージを暗号番号を入力して自宅外からこれを聞くような場合の留守番電話」等について、「他人の利用を予定しておらず、そのために利用権者等の識別のための識別符号を付与することもしていないから」という理由で、「アクセス制御機能を有していることにはならない」との記述がある*3。Bluetoothの利用制限も自分での利用しか予定していないもので、ユーザIDによる識別は存在しない(また、解説書p.41冒頭の例にも該当しない*4)のであるから、その例と同様に、この法の対象外であるようにも思える。が、よくわからない。

いずれにせよ、他人の携帯電話の中身を無断で覗き見ることは、少なくとも不適切な行為であるから、してはいけない。

*1 実際には、図3左の画面の最中に、接続元でもパスキーの入力を求める画面が現れ、そこで「5555」を入力した場合に、図3中央の画面へと進む。接続元はこのパスキーを知っているので、それを入力でき、ペアリング(Bluetoothの機器登録)が成功してしまう。

*2 「逐条 不正アクセス行為の禁止等に関する法律」立花書房

*3 この解説に不満を唱えていた人もいたので、この解釈を信じてよいかはいささか疑問はある。

*4 解説書は、p.40で、利用権者等が一人しかいない場合について、「当該特定利用の際に自分が用いるID・パスワードをアクセス管理者が設定していたとしても当該ID・パスワードはアクセス管理者を他の利用権者と区別してし区別することができるように付されているわけではないから、当該ID・パスワードは識別符号に該当しない。」とした上で、そうではないケースとして、続いてp.41で、「特定電子計算機の特定利用の一部(例えばホームページの閲覧)についてはすべてのネットワーク利用者に許諾し、その他の特定利用全体はアクセス管理者のみがID・パスワードを入力して行うような場合には、利用権者等は複数存在し、符号によりアクセス管理者を他の利用権者と区別して識別することができるから、当該ID・パスワードは識別符号に該当する」としている。Bluetooth経由のアクセスの場合、「すべての利用者に許諾している」部分がないように思える。ただ、屁理屈を言えば、端末名称を閲覧させているのが「すべての利用者に許諾している」部分だと言うこともできるかもしれない。