2008年02月03日

■ ウイルス罪新設の刑法改正でWinny媒介型暴露ウイルスの被害を激減できる

昨日の日記(追記あり)では、ウイルスの放流元(つまり、おそらくはそのウイルスの作成者)を特定できるかを調べてみたが、実は、放流元が誰であるかということはあまり重要なことではない。なぜなら、国会に提出されている「不正指令電磁的記録等の罪」を新設する刑法改正案では、作者でなくても、他人に実行させる行為も作者と同等に処罰するものとしている(不正指令電磁的記録供用罪、3年以下の懲役又は50万円以下の罰金)からだ。

改正案の刑法 第19章の2 不正指令電磁的記録に関する罪

(不正指令電磁的記録作成等)

第168条の2人の電子計算機における実行の用に供する目的で、次に掲げる電磁的記録その他の記録を作成し、又は提供した者は、三年以下の懲役又は五十万円以下の罰金に処する。

一 人が電子計算機を使用するに際してその意図に沿うべき動作をさせず、又はその意図に反する動作をさせるべき不正な指令を与える電磁的記録

二 前号に掲げるもののほか、同号の不正な指令を記述した電磁的記録その他の記録

2 前項第一号に掲げる電磁的記録を人の電子計算機における実行の用に供した者も、同項と同様とする。

3 前項の罪の未遂は、罰する。

(不正指令電磁的記録取得等)

第168条の3前条第1項の目的で、同項各号に掲げる電磁的記録その他の記録を 取得し、又は保管した者は、二年以下の懲役又は三十万円以下の罰金に処する。

昨年6月13日の朝のNHKニュースで「“ウィニー”で情報流出 毎月1,600件」と報道されていた(「winny 流出 毎月 1600」で検索)ように、Winnyネットワークにおける暴露ウイルスの被害は、表沙汰にならないものを含めて、尋常でない数に上っている。こんなにも被害が続出し続けるのは、ウイルスを専門に収集して公衆送信可能化している輩が存在しているのが原因の1つであろう(関連:2007年6月12日の日記「キンタマコレクターは約1000人もいるらしい」)。ウイルス作者が放流元の原本を削除しても、こうした輩によって、いつまでもウイルスファイルが供給され続けるわけである。

こうした輩を処罰しようにも直接処罰する法律がないのが現状であるわけだが、刑法が改正されれば、不正指令電磁的記録供用罪ないし同未遂罪、あるいは、不正指令電磁的記録取得及び保管罪として処罰されるものと予想する。

ここで問題となるのが、取得及び保管罪の場合に「人の電子計算機における実行の用に供する目的で」の行為と立証されるかどうか、また、供用罪の場合に「人の電子計算機における実行の用に供した」行為の故意が認められるかどうかであろう。

一般論で言うと、自己増殖型のウイルスの場合、ウイルス被害者は、そのウイルスを他人に伝染させる結果をも招くのであるから、被害者なのに不正指令電磁的記録供用罪に問われるのではないかという不安が出てきがちであるわけだが、この法案では過失罪は規定されていないので、善良な人が「不正指令電磁的記録過失供用罪」に問われるということはない。しかし、ウイルスに感染し人に感染させてしまうことに無頓着で「人に感染させても仕方がない」というような人も処罰されないのかどうかは疑問だ。

- コンピュータ・ウイルスの作成や所持などが新たに処罰対象に, 岡村久道, IT弁護士の眼, 2006年3月7日

対象はすべて故意犯であり、過失は処罰されない。感染したサーバーの管理者が、不注意で他のコンピュータに感染を拡大させてしまった場合でも、処罰の対象にならない。

微妙なのは、(中略)バグにはまったユーザーの「意図に反する動作」が実行されると知りながら出荷した場合には、未必の故意に問われる可能性は残る。故意があるというためには、積極的な加害意思は必要ないからだ。

メールなどで流れてくる昔ながらのウイルスについて言えば、人に供用する(実行させようと提供する)故意があるか否かは、従来からの他の犯罪と同様の方法に基づいて判断されるのだろう。単に1回ウイルスが送りつけられてきたからといって、送信元の故意が認められるかというと、なかなか普通は難しいところではないかと思う。

それに対し、Winnyネットワークに流通させられているウイルスはどうだろうか。

これを検討する材料として、ウイルスファイル(拡張子偽装ファイル)の流通状況について調査してみた。

昨日の日記では、過去に観測したキーのダンプデータを元に、ファイル毎にキーを整列したリストを作成して分析を行ったが、今回はそれとは逆に、Winnyノード毎にそこから発信されたキーを整列して集計してみる。

昨日と同様、.zip ファイル等に混入されたウイルスの被害も多いところ、拡張子を偽装したと思われるファイルをウイルスと仮定して調査しており、これがすべてのウイルスを意味するわけではない。

各ノードについて、そこから発信されたキーの総数と、そのうち拡張子偽装ファイルのキーが占める割合を集計してみた。以下は、2007年2月15日〜28日の2週間で観測したキーに基づくデータである。この間に観測されたノードの総数は約109万ノードであった。

下のリストは、キーに占める拡張子偽装ファイルの割合が多い順に並べ替えたノード一覧である。ただし、キー総数が100件に満たないノードは、割合を求めるのに十分な精度がないとして除外したため、20万8千ノードが集計対象となっている。左から、順位、ノード、拡張子偽装率(%)、拡張子偽装数、キー総数を表す。

昨日の日記で着目したノード 218.228.201.103:7777 は、391位にランクしており、偽装率は 33% となっている。

1 219.XXX.XXX.XXX:XXXX7 100.0000 % ( 110 / 110 )

2 122.XXX.XXX.XXX:XXXX7 99.7519 % ( 402 / 403 )

3 202.XXX.XXX.XXX:XXXX4 99.4845 % ( 193 / 194 )

4 222.XXX.XXX.XXX:XXXX9 98.8827 % ( 177 / 179 )

5 218.XXX.XXX.XXX:XXXX0 98.7421 % ( 157 / 159 )

6 125.XXX.XXX.XXX:XXXX3 98.6111 % ( 142 / 144 )

7 219.XXX.XXX.XXX:XXXX4 98.5537 % ( 477 / 484 )

8 220.XXX.XXX.XXX:XXXX9 98.4375 % ( 126 / 128 )

9 221.XXX.XXX.XXX:XXXX9 98.0000 % ( 98 / 100 )

10 220.XXX.XXX.XXX:XXXX9 97.9167 % ( 141 / 144 )

11 121.XXX.XXX.XXX:XXXX5 97.4359 % ( 152 / 156 )

12 219.XXX.XXX.XXX:XXXX6 97.4093 % ( 188 / 193 )

13 59.XXX.XXX.XXX:XXXX5 97.1631 % ( 137 / 141 )

14 220.XXX.XXX.XXX:XXXX2 97.1154 % ( 101 / 104 )

15 58.XXX.XXX.XXX:XXXX1 96.9231 % ( 126 / 130 )

16 60.XXX.XXX.XXX:XXXX2 96.8254 % ( 122 / 126 )

17 219.XXX.XXX.XXX:XXXX3 96.7213 % ( 118 / 122 )

18 219.XXX.XXX.XXX:XXXX3 96.6412 % ( 1266 / 1310 )

19 124.XXX.XXX.XXX:XXXX9 96.6154 % ( 628 / 650 )

20 221.XXX.XXX.XXX:XXXX2 96.5779 % ( 254 / 263 )

21 61.XXX.XXX.XXX:XXXX6 96.3768 % ( 133 / 138 )

22 124.XXX.XXX.XXX:XXXX6 96.2963 % ( 104 / 108 )

23 124.XXX.XXX.XXX:XXXX8 96.1648 % ( 1354 / 1408 )

24 61.XXX.XXX.XXX:XXXX7 96.1165 % ( 99 / 103 )

25 220.XXX.XXX.XXX:XXXX9 95.5882 % ( 390 / 408 )

26 60.XXX.XXX.XXX:XXXX3 95.5326 % ( 278 / 291 )

27 222.XXX.XXX.XXX:XXXX2 95.3947 % ( 145 / 152 )

28 222.XXX.XXX.XXX:XXXX7 95.0820 % ( 232 / 244 )

29 211.XXX.XXX.XXX:XXXX2 94.9580 % ( 113 / 119 )

30 124.XXX.XXX.XXX:XXXX2 94.8718 % ( 111 / 117 )

31 125.XXX.XXX.XXX:XXXX0 94.5736 % ( 122 / 129 )

32 222.XXX.XXX.XXX:XXXX1 94.3662 % ( 134 / 142 )

33 121.XXX.XXX.XXX:XXXX4 94.3396 % ( 150 / 159 )

34 210.XXX.XXX.XXX:XXXX5 94.3098 % ( 895 / 949 )

35 221.XXX.XXX.XXX:XXXX9 94.1667 % ( 113 / 120 )

36 61.XXX.XXX.XXX:XXXX7 94.0741 % ( 127 / 135 )

37 221.XXX.XXX.XXX:XXXX4 94.0315 % ( 3403 / 3619 )

38 210.XXX.XXX.XXX:XXXX8 93.9759 % ( 312 / 332 )

39 222.XXX.XXX.XXX:XXXX1 93.9103 % ( 293 / 312 )

40 221.XXX.XXX.XXX:XXXX6 93.8596 % ( 107 / 114 )

41 125.XXX.XXX.XXX:XXXX4 93.5780 % ( 102 / 109 )

42 222.XXX.XXX.XXX:XXXX5 93.5691 % ( 582 / 622 )

43 210.XXX.XXX.XXX:XXXX0 93.4884 % ( 3216 / 3440 )

44 59.XXX.XXX.XXX:XXXX4 93.4307 % ( 384 / 411 )

45 210.XXX.XXX.XXX:XXXX5 92.8747 % ( 378 / 407 )

46 60.XXX.XXX.XXX:XXXX7 92.7367 % ( 715 / 771 )

47 58.XXX.XXX.XXX:XXXX5 92.5512 % ( 497 / 537 )

48 218.XXX.XXX.XXX:XXXX5 92.5373 % ( 186 / 201 )

49 210.XXX.XXX.XXX:XXXX5 92.2849 % ( 311 / 337 )

50 220.XXX.XXX.XXX:XXXX3 92.0348 % ( 1271 / 1381 )

(略)

391 218.228.201.103:7777 33.1210 % ( 312 / 942 )

(略)

208525 58.XXX.XXX.XXX:XXXX1 0.0000 % ( 0 / 100 )

このように、96%以上が拡張子偽装ファイルであるというノードが 24ノードも存在する。千個を超える拡張子偽装ファイルのキーを送りながら、それが90%を超える頻度になっているノードも散見される。

Winnyを普通に使っていて偶然こうなるということは考えにくい。これらのノードが異常であることを確認するために、割合の分布を調べてみた。

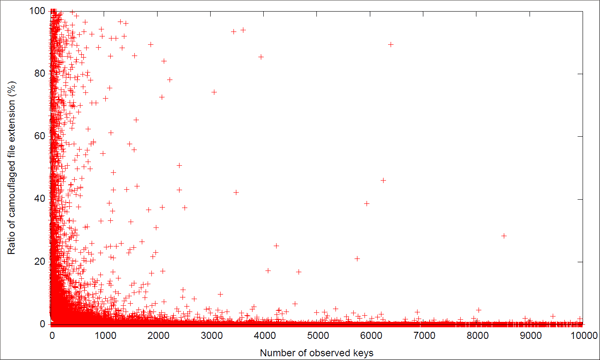

図1は、横軸をノードから発信されたキー総数とし、縦軸を拡張子偽装の割合として、各ノード(109万ノード全部)をプロットしたものである。ここでは、キー総数が1万を超えるものは除外した。

これを見ると、4、5千個にもおよぶ高い頻度で拡張子偽装ファイルのキーを送信しているノードまで存在することがわかる。

他に比べて高い頻度でキーを送ってくるノードは、それだけ多数のファイルを公衆送信可能化している、あるいは「上流ノード」として存在するものではないかと考えられる。

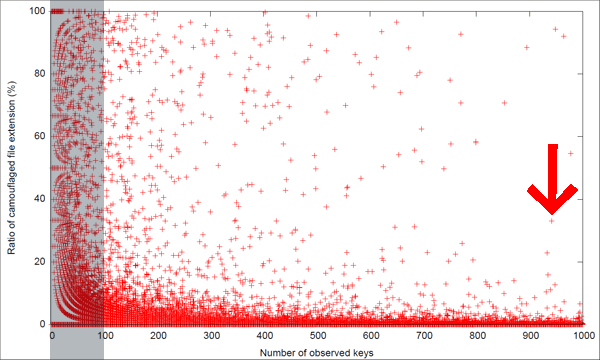

左端を詳細に観察するために、横軸を 1000までに絞って拡大した同じグラフを図2に示す。灰色でマスクされた部分は、データ数が100に満たないために偽装割合に信頼性がないことを意味する。矢印は 218.228.201.103:7777 のノードである。

これを見ると、縦軸の中央部分に空白領域ができており、その上側に、拡張子偽装率が高くなっている集団が存在していることがわかる。これは自然にこうなったというよりも、何らかの要因によってこのようになっていると考えるべきだろう。

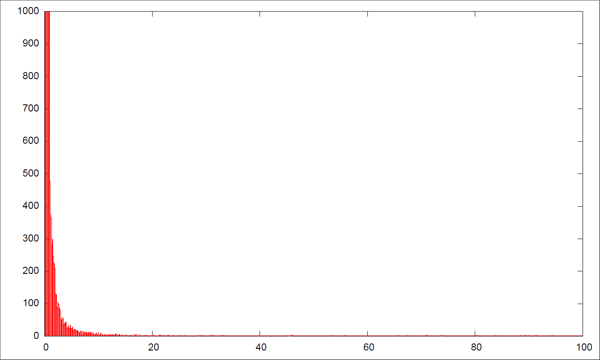

次に、キー総数100以下を除外したノード(偽装率を信頼できる)20万8千ノードについて、偽装率の頻度を集計したものを図3に示す。横軸が拡張子偽装率であり、縦軸はその偽装率の出現頻度を表す。頻度は1000を最大に、それ以上の値を省略している。

1000を超えて省略されている部分の頻度は以下の通りであった。「0.0」のデータは 0.1% 未満の頻度を表す。

0.9 1001 0.8 1194 0.7 1263 0.6 1489 0.5 1776 0.4 2123 0.3 2431 0.2 2960 0.1 3549 0.0 184665

偽装率が 0.1% 未満のノードが18万4千件であり、全体の 88.6% を占めている。4% 未満では、20万6千ノードが該当し、99.2% を占める。

このように、偽装率が 4% を超えるようなノードは 0.8% の頻度でしか存在しておらず、異常なノードであると言える。*1

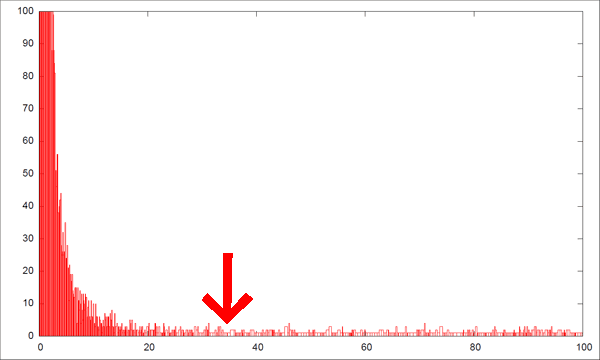

さらに詳細に観察するため、図3のグラフを、縦軸の上限を100に絞って拡大したものを図4に示す。矢印はノード 218.228.201.103:7777 の位置を指す。

こうしてみると、偽装率が 20% を超えるあたりから異常なノードである感じがする。これらのノードは、故意でウイルスファイルを収集しているのではないだろうか。

5% 〜 20% あたりの偽装率を示すノードもけっこうな数が存在するようだが、これらは、アニメや映画、音楽などのウイルスでないファイルを、キーワード指定で自動ダウンロード(「地曳き」と呼ばれる)で収集していて、結果的に、それらに偽装されたウイルスファイルも収集してしまっている集団を示しているのかもしれない。

偽装率が 80% を超えるようなノードは、「アニメや映画や音楽ファイルを収集する傍らで誤ってウイルスを収集してしまった」という言い訳が通用しないレベルであるように思う。

偽装率が 80% を超えるノードは 138ノード、50% を超えるノードは 291ノード、20% を超えるノードは 533ノードであった。

偽装率が 20% 〜 80% あたりのノードは、ウイルス専門に収集しているノードであると仮定して、拡張子偽装率が低いのはウイルスを同梱した .zip や .lzh 等も収集しているためだと推定することもできよう。

こうした悪質なノードの存在によってウイルス被害が続出し続けているわけであり、「ウイルス作成罪」刑法改正が成立し施行された暁には、こうした輩を、不正指令電磁的記録供用罪、同未遂罪、取得及び保管罪としてジャンジャン処罰していけばいいと思う。

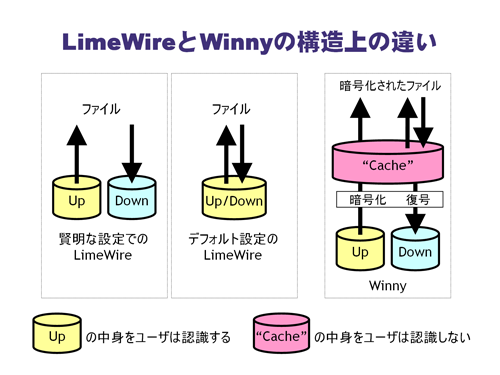

ここで、彼らに「自分がウイルスファイルを公衆送信可能化している認識」があるかどうかが問題となる。図5は、これまでにも何度も書いてきたことを図式化したもので、先日の日弁連のシンポジウムの講演で使ったスライドからの1枚である。

LimeWireは、デフォルト設定のまま使うと、ダウンロードしたファイルはそのまま公衆送信可能化されてしまう。これは、送信可能化すると著作権侵害に問われるようなファイルをダウンロードする目的で使用する際に危険な設定であるわけだが、こうしておかないと、人々がなかなかファイルを送信可能化してくれないため、LimeWire作者の意図によってわざとこう設計されているのだろうと思っている。しかし、ユーザが設定を変更すれば「Up」と「Down」を別のフォルダにすることができ、「責任あるダウンロード」ができるようになっている。これは、LimeWire作者が責任を問われることを回避するために、そのように設計されているのだろうと私は思っている。「設定を変更しないで使うのは利用者の責任だ」と。

それに対してWinnyの場合は、そうした設定変更が不可能なように作られていると言ってよい。ダウンロードしたファイルは、そのまま「Cache」と称するフォルダ上で公衆送信可能化される。この仕組みを知らないある種の「ど素人」は、ダウンロードしたことが公衆送信につながるという事実の認識がないかもしれない。

だが、どうだろう? 本当に知らないでやっているのか。上で集計したような、明らかにウイルスファイルに絞って集めている輩は、何のためにそれをやっているのか。人に供用することになるという認識なしにやっているって? そんなわけがない。知りながらやっている輩が多いに違いないし、実際、2ちゃんねる掲示板で「俺の高速回線で拡散してやる」というような宣言が書き込まれるのを目にすることもある。

このWinnyの仕組みを知らない人がいるとすれば、知らせればいい。ウイルス罪の刑法改正が成立した暁には、Winnyでウイルスをダウンロードする行為は、ウイルス供用罪ないし、同未遂罪あるいは、取得及び保管罪に問われるということを、マスコミが大々的に解説すればいい。新聞テレビあらゆるメディアで散々注意喚起された状況で、「知りませんでした」という言い訳が通用するのか? そういう状況を作っていけばいいのだ。

実は、この話は今始まったことではない。著作物のWinnyによるダウンロードをやめさせたいなら、あるいは、警察官や自衛官にWinnyの使用をやめさせたいのなら、「Winnyによるダウンロードはアップロードになる」事実を大々的にマスメディアが解説すればよいのだが、なぜかやってくれなかったという話は 12月25日の日記に書いた。

Winnyはその仕組み上、ダウンロードすると同時にアップロード可能にする構造になっているのであるから、本当は、送信可能化権侵害で違法性がある。もちろん、その仕組みを知らなければ故意が認められないことになるが、それならば、その仕組みを周知徹底すればよい。

私は、Winnyが事件化して以来、何度かテレビや新聞から取材を受けたが、その都度、「ダウンロードするとアップロード可能にすることになる」ことを説明して、それを伝えてもらうよう試みてきた。しかし、残念ながら、いつもどういうわけかその部分を使ってもらえなかった。マスコミはなぜそこを伝えようとしないのか。何か狙いがあるのか、それとも天然なのか。

「ダウンロード違法化」で漏洩情報のWinny流通を抑止できるか, 2007年12月25日の日記

これまでこのことがなおざりにされてきたのは、著作権侵害はしょせん親告罪であり、また被害も金の問題であるから、さして重大なことと認識されてこなかったためではなかろうか。Winnyでは猥褻図画も公衆送信されているが、金銭目的がないなどからこれもさして重大なことと認識されてこなかったのかもしれない。

それに対し、刑法が改正されて「ウイルス罪」が新設されれば事態は異なってくる。この法案は、「プログラムに対する社会の信頼を保護法益とする罪」として構成されたものであり、誰かの告訴がなくとも、取り締まるべき罪であるからだ。

まず,保護法益の関係でございますが,コンピュータ・ウイルスは,他人が使用しているコンピュータで実行されて,データの破壊などの実害を与えるものでありまして,その意味でコンピュータ・ウイルスは個々のコンピュータ利用者の利益を害するという側面があって,それについても刑法的な保護が必要であると考えておりますが,それとともに,コンピュータのプログラムというのは容易に広範囲の電子計算機に拡散するという性格がある上に,コンピュータの使用者は,プログラムがどのように機能するかというのを容易には把握できないので,プログラムが変な動作をしないと信頼して利用できないと,コンピュータの社会的機能が保護できないということになります。また,現実にコンピュータ・ウイルスが広範囲に社会に害を与えているという実態がございますので,そういうことを考えますと,電子計算機のプログラムに対する信頼という社会的法益を害する罪として構成するのが相当だと考えているところでございます。

まさに現在、ウイルスを故意に収集し送信可能化して憚らない行為が横行し、電子計算機のプログラムに対する信頼という社会的法益が害されている状況である。

ウイルス作者を突き止めるのが困難という話を昔からよく耳にする。先日の逮捕報道でも、一部に次のような報道があった。

しかし、99年3月に米国を中心に大流行したコンピューターウイルス「Melissa(メリッサ)」の作者が翌月、FBI(米連邦捜査局)に逮捕された。00年春に発見された「LOVE LETTER(ラブレター)」ウイルスは、「I LOVE YOU」で始まる電子メールを介して感染が広がり、作者であるフィリピンの専門学校生が逮捕された。04年5月には、インターネットに接続するだけで感染する「Sasser(サッサー)」が出現、直後に作成者がドイツで逮捕された。

しかし摘発は氷山の一角で、ほとんどの作者は捕まっていない。突き止めるのが極めて難しいからだ。

クローズアップ2008:ウイルス作成罪 刑法改正、見通し立たず, 毎日新聞, 2008年1月25日 大阪朝刊

たしかに昔はそういう状況があった。しかし時代は変わった。この数年ほどは、Winnyに代表されるファイル共有ソフトにおいて甚大な被害が大量に続出しているのであり、作者の特定はともかく、故意にばら撒いている連中が野放しになっていることこそが原因であり、そういう連中を突き止めることは可能な状況になっているのである。

先日の報道で、どこぞの「専門家」が、

仮に法が整ったとしても、「法律があっても事件がなくならないのと同様、ウイルスをすべて追放するのは不可能」と指摘。

「法整備は困難」専門家指摘 ウイルス作成事件, 産経新聞, 2008年1月25日

などと稚拙なコメントをしてたが、こういうのは程度問題であって、明らかにウイルスを供給し続けている輩を検挙していけば、毎月1600件も被害が出ているという暴露ウイルスの被害は激減させることができるだろう。

*1 しかも、Winnyでは、キーの発信元IPアドレスは、キーの中継時に自ノードのIPアドレスに書き換える操作が 4% の確率で行われるとされているので、この 99.2% のノードらは、拡張子偽装ファイルを1つも送信可能化していない可能性もある。