2007年03月31日

■ 銀行のフィッシング解説がなかなか正しくならない

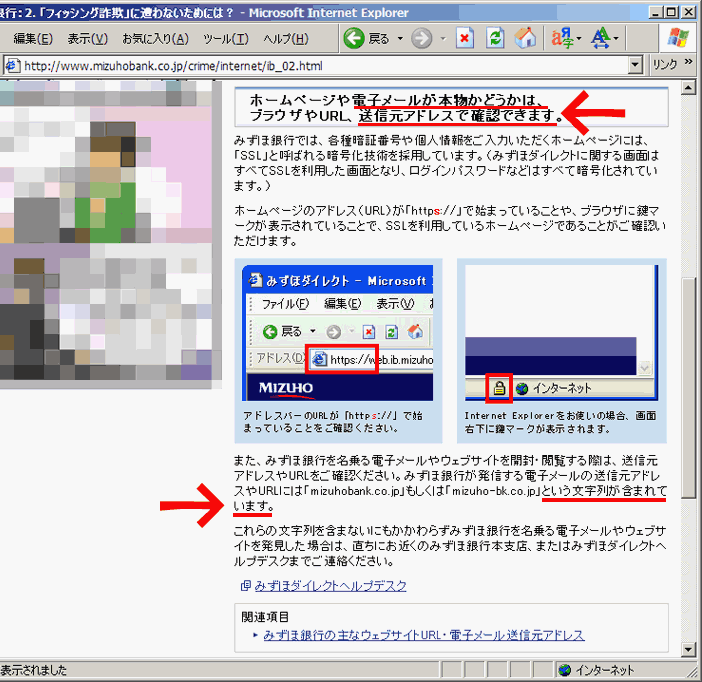

みずほ銀行のトップページを訪れたところ、2月26日付けで「セキュリティガイド(4コマ漫画)を掲載いたしました」というお知らせが出ていた。見に行ってみると、「インターネットバンキング編」という解説があり、「 「フィッシング詐欺」に遭わないためには?」というページがあった。この出来が非常に悪く問題がある。

まず酷いのが、「電子メールが本物かどうかは、送信元アドレスで確認できます。」という完全に誤った解説だ。

「……@mizuhobank.co.jp」というメールアドレスを From: に書いてメールを送ることは誰にでも可能なわけだが、そんなことさえ知らないド素人に、こんな大事な解説の原稿を書かせる神経が理解できない。セキュリティ専門のコンサルに一読してもらうだけで防げるレベルのミスなのに、なぜそれをしないのか。

URLの確認方法として、「URLには…mizuhobank.co.jp…という文字列が含まれています。」というのも酷い誤りだ。たとえば、「https://www.mizuhobank.co.jp.example.com/」というURLだって mizuhobank.co.jp という文字列が含まれているが、これは偽サイトだ。そんなことがわからないって、どんな人が書いてるの? 2006年8月5日の日記にも ebay.comの偽サイトの実例を書いていたように、現にそういう偽サイトが出ている。

加えて、フィッシング防止の話なのに、アドレス確認よりも先に SSLの話をするのも誤解を招く。偽サイトだって https:// のページにするだろうし、正規に取得したSSLで南京錠アイコンを出す偽サイトを作ってくる現実があるというのに、こんな解説じゃ、「https:// なら大丈夫」とか、「南京錠があるなら大丈夫」という誤解を招く。あくまでも、アドレスの確認が先で、加えて南京錠(もしくは https://)の確認だ。

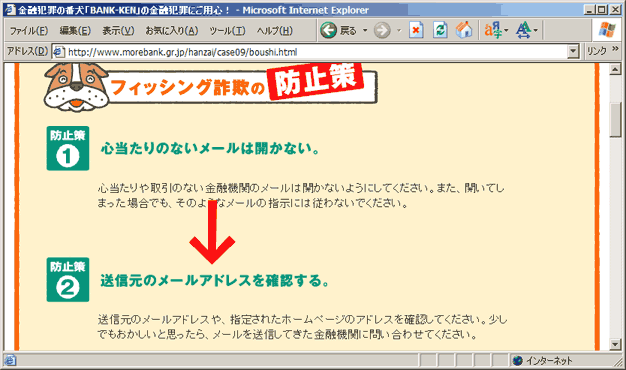

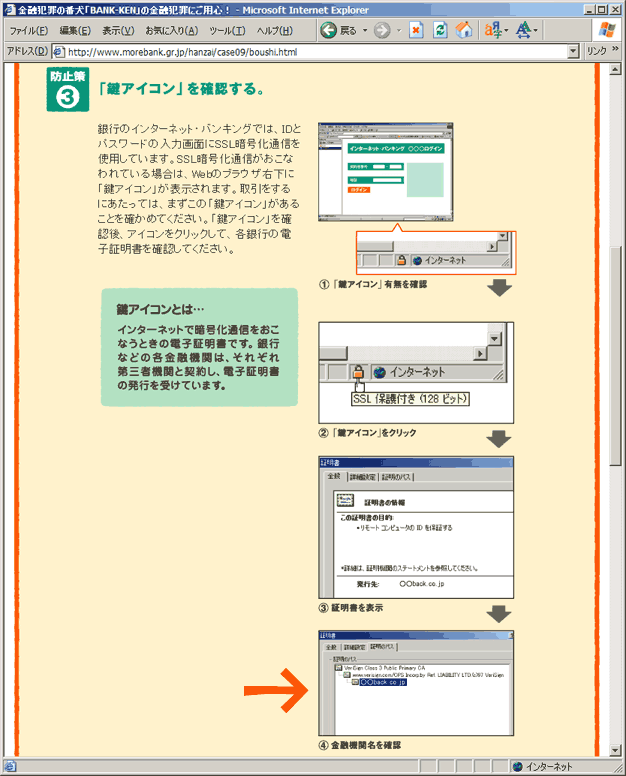

調べてみると、全国銀行協会の解説コンテンツ「金融犯罪の番犬「BANK-KEN」の 金融犯罪にご用心」というものがあった。「フィッシング詐欺の防止策」という解説があるが、これの出来も悪い。みずほ銀行はこれの影響を受けている可能性がある。

「送信元のメールアドレスを確認してください」と書かれている。電子署名付きならともかく、普通のメールのメールアドレスなんか確認したって駄目だ。よく読めば、この文章は「メールアドレスで本物と確認できる」とまでは書いてないわけだが、みずほ銀行はこれを手本にして「送信元アドレスで確認できます」とまで書いてしまったのではないだろうか。

続く部分も間違っている。

「各銀行の電子証明書を確認してください」として、「金融機関名を確認」とあるが、図に示されているものは金融機関名じゃない。ホスト名だ。

図の例からして金融機関名になってないのに、書いてておかしいと思わないかな。セキュリティ専門のコンサルに査読してもらうだけでこういうミスは防げるのに、なぜしないのだろう。

全銀協のサイトを見に行ってみると、3月29日付で、「なぜ?どうして?どうしたらいいの?−銀行Q&A−」というパンフレットが発行されたとある(ニュースリリース)。そこに「Q8.金融犯罪を防ぐには、どうしたらいいの」(PDF)というページがあり、フィッシングの解説もある。

ここには、「送信元のメールアドレスや指定されたホームページのアドレスを確認して、少しでもおかしいと思ったら、金融機関に問い合わせる。」と書かれている。この文章ならば、字面上間違いは書かれていないことになるが、どうやったらその「確認」とやらができるのかは説明されていない。

ちょうど先週、勤務先の仕事として「安全なWebサイト利用の鉄則」というコンテンツを公開した。これは、まさにこういった解説を書く方々向けに、正しい解説を書くための考え方を解説する目的で書いたものだ。

- 安全なWebサイト利用の鉄則, 産業技術総合研究所 情報セキュリティ研究センター, 2007年3月23日

どうやってWebサイトを安全に利用するか、その手順のことはあまり広く知られていないようです。技術者達の間では暗黙の了解となっていることですが、市販のパソコンの取扱説明書には書かれていませんし、学校の教科書にも書かれていません。最近では行政機関や企業からフィッシングに注意を呼びかける文書が発表されることがありますが、あまり正しく解説されていないのが現状です。

この解説は、Webサイトを安全に利用する簡潔な手順を示します。無用で余分な確認手順等は排除しています。必要な手順のみを示します。

想定する読者: 利用手順をユーザに説明する方、サイトを設計する方

ドメイン名を利用者が覚えることがまず基本であり、ドメイン名を見分ける方法、ドメイン名を覚えきれないあるいは見間違えそうな場合でも、ブラウザの機能を使って機械的に見分ける方法があること、ドメイン名をまだ知らないときにサーバ証明書の内容を確認するのだということ、サイト運営者はドメイン名を周知することが肝要であることなどが書かれている。

FAQも用意していたが、追加しなければならない項目があるようだ。

Q7: メールが本物かどうか確認する方法を説明しないのはなぜですか?

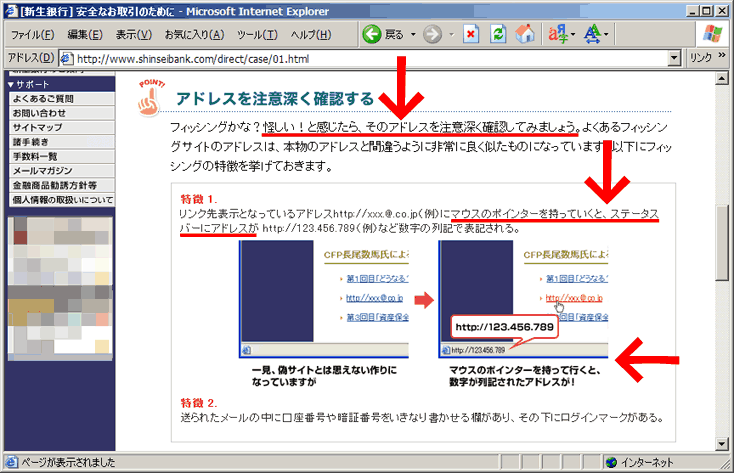

他の銀行にもおかしな解説が蔓延しているのではないかとちょっと調べたところ、新生銀行に別の杜撰な解説があった。

ステータスバーなんか確認に使っちゃ駄目だ。ステータスバーというのはJavaScriptでどんな内容でも表示できる場所だ*1。このFAQも必要そうだ。

Q8: リンク先にジャンプする前にリンク先URLを確認する方法を推奨しないのはなぜですか?

というか、そもそも、「フィッシングかな?怪しい!と感じたら、そのアドレスを注意深く確認してみましょう」じゃねーよ。怪しけりゃ確認するまでもないし、怪しいと感じないときに確認することが肝心だってのに、何言ってんの? お祭り見物気分で解説書くな。

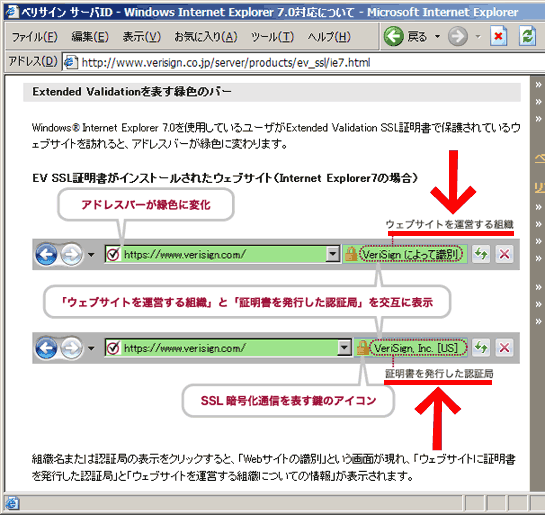

■ IE 7日本語版のEV SSL証明書表示はベリサイン従業員も混乱する

EV SSLサーバ証明書の日本での発行が各社で開始された。日本ベリサインも28日から開始したというので、同社の解説ページを見に行った。すると、こんなページがあった。

「ウェブサイトを運営する組織」と「証明書を発行した認証局」が逆だ。

元の英語版の解説と見比べてみるとどうだろうか。

英語版では「Identified by VeriSign」と出る。これが日本語版では「VeriSignによって識別」と出る。先に固有名詞が来て「によって識別」というのはわかりにくいのではないか。こうした、英語の語順で設計されたUIを日本語の語順で単純に翻訳することの罪は、今に始まったことではない。マイクロソフトの日本語訳作業の無神経ぶりはどうして治らないのだろう? 「識別元: VeriSign」とか「身元確認者: VeriSign」などとしたほうがよいのではないかとか、考えないのか。

*1 Outlook Expressの場合は、いつぞやのバージョンから、メール上でJavaScriptが動かない設定がデフォルトになったが、その場合だけこの方法が有効だとする教え方は話が複雑になるので避けるべきだ。