2004年11月21日

■ 不正アクセス禁止法 続・数理的理解の試み

10月4日の日記では、不正アクセス禁止法をそ の曖昧さについて、アクセス制御機能が複数ある場合に着目して考えてみた。 とくに結論といえるようなものは出ていない。

今回はその続きとして、別の点に着目してみる。

前回の検討では、「アクセス制御機能により制限されている利用」というもの を解釈するにあたって、利用の集合という考え方をした。つまり、電子計算機 に存在し得るあらゆる「利用」、それらを要素とする集合があって、あるアクセ ス制御機能によって制限されている利用というものは、その部分集合として決 定されるという考え方である。

ここで、法文上の「利用」という表現が、集合としての「利用」を指している のか、それとも、その要素としての「利用」を指しているのかが曖昧になって いるという点に着目する。

まず、第二条3項には、

この法律において「アクセス制御機能」とは、(略)当該利用 をしようとする者により当該機能を有する電子計算機に入力された符号が当該 利用に係る識別符号(略)であることを確認して、当該 利用の制限の全部又は一部を解除するものをいう。

とあるが、前回の検討では、ここの「利用」を、集合の要素としての「利用」 として解釈するのを前提としていた。つまり、たとえばファイル「foo.txt」 を読み出す行為をひとつの「利用」とみなしたとき、上の条文に当てはめて次 の文を作ることができる。

foo.txtを読み出そうとする者により(略)入力された符号が foo.txtの読み 出しに係る識別符号(略)であることを確認して、foo.txtの読み出しの制限 を解除する

また、第三条2項2号にも適用してみると次の文ができる。

当該アクセス制御機能による foo.txtの読み出しの制限を免れることができる 情報又は指令を入力して(略)その制限されている foo.txtの読み出しをし得 る状態にさせる行為

「foo.txtの読み出し」の部分は他の様々な(具体的)利用に置き換わり得る。 置き換わり得る利用の集合が、そのアクセス制御機能により制限された利用集 合ということになる。

この考え方をすると、識別符号を入力せずに「foo.txtの読み出し」をする行 為は、直ちにこの法律に違反することになる。

しかし現実問題として、foo.txt はWebサーバで公開されているのかもしれな いのだから、直ちに同法違反というのはおかしい。

この矛盾を払拭するため、辻褄を合わせようと試みたのが前回の検討であり、 また、7月18日の日記では、そもそも

とすることによって、この矛盾をやむを得ないものとして理解しようとした。何をもって「制限されている」ことになるのかが未定義である。

しかし、法文にある「利用」を、要素としてではなく、集合そのものを直接に 指すものとして解釈するとどうだろうか。

すなわち、第三条2項2号に、

当該アクセス制御機能による利用の制限を免れることができる情報 (略)又は指令を入力して当該電子計算機を作動させ、その制限されている 利用をし得る状態にさせる行為

とあるが、「利用をし得る状態にさせる」の「利用」とは、要素としての利用 (「foo.txtの読み出し」といった個々の処理)を指すものではなく、 そのアクセス制御機能によってもたらされている利用の制限全体を(不可分に) 利用し得る状態にさせる行為を指すと解釈する。

この場合、「foo.txt の読み出し」という行為を行っても、そのアクセス制御 機能が(その識別符号について)「bar.txt の読み出し」などの他の処理をも 制限しているものであるならば、この法律に違反しないということになる。

厳密には、「foo.txt の読み出し」という行為にも2種類があって、あらゆる 利用をし得る状態にした上で「foo.txt の読み出し」だけ を実行した場合と、「foo.txt の読み出し」だけをし得る 状態にした上で「foo.txt の読み出し」を実行した場合があり、前者であれば この法律に違反するが、後者ならば違反しないという解釈である。

簡単に言い換えれば、ようするに、2号違反行為とは(識別符号を入力せずに) 識別符号を入力したのと同じ状態にする行為を指すという解釈である。

この解釈を採用すると、前回に検討した疑問点は払拭されるように思える。

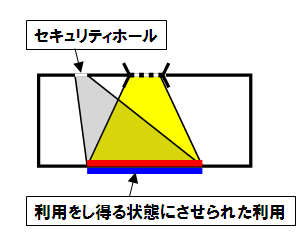

つまり、2号違反行為とは、下の図のように、いずれかの識別符号から写像さ れる利用集合に一致する利用集合を利用し得る状態にするような、セキュリティ ホールを突く行為だけが該当するということになる。

これに該当する行為の例としては、次などが挙げられる。

- バッファオーバーフロー脆弱性を突いてシェルを乗っ取った

- セッションIDを窃用してセッションハイジャックした

- パスワード入力欄の処理に存在するSQLコマンドインジェクション 脆弱性を突いてパスワードなしにログインした

さて、この解釈は「正しい」だろうか。「正しい」とはどういう意味か。

- 立法者の意図に一致する。

- 法曹界の通説に一致する。

- 裁判例に矛盾しない。

- 国民がこの法律に期待しているものに近い。

2.と3.は不明であるが、1.と4.についてそれぞれ検討する必要がある。

なお、この解釈を採用してもなお、何をもって「制限されている」ことになる のかの曖昧性はまだ残るような気もするが、まだ考えていない。

(未完、改訂予定)