2007年06月24日

■ ケータイWebはそろそろ危険

これまでの背景と最近の状況変化

「安全なWebサイト利用の鉄則」にある通り、フィッシングに騙されずにWebを安全に使う基本手順は、(パスワードやカード番号などの)重要な情報を入力する直前に今見ているページのアドレスを確認することなのだが、しばしば、「そのページにアクセスする前にジャンプ先URLを確認する」という手順を掲げる人がいる。しかし、それは次の理由で失当である。

- ジャンプ先URLを確認する手段がない。ステータスバーは古来よりJavaScriptで自由に書き換えられる表示欄とされてきたのであり、ジャンプ先の確認に使えない。

- ジャンプ先URLを事前に確認したとしても、それが(任意サイトへの)リダイレクタになっている場合、最終的にどこへアクセスすることになるか不明。

- そもそも、アクセスする前から、アドレス確認の必要性を予見できるとは限らない。普通は、アクセスして(パスワードやカード番号などの)重要な情報を入力しようとした時点で、アドレス確認の重要性に気づくはず。その時点で、そこまでに辿ってきたページのジャンプ先URLが正しかったかを思い出すことはできない。

しかし、これはPCのWebでの話である。携帯電話世界のWebでは話が違ってくる。

携帯電話のWebでは、アドレスバーがないため、入力の直前に確認することがほとんど行われていない一方、携帯電話では「あまり遠くへ行かない」という使われ方をしているため、ジャンプ前に確認する方法で十分に偽サイトの見分けができる状況があった。このことは、3年前の日記「太古の昔、アドレスバーが入力欄でなかったのを知ってるかい?」と「アドレスバーのない携帯電話はPhishing詐欺に耐えられるか」で次のように書いていた。

携帯電話ではほとんどの人が、公式メニューと数件程度のブックマークから直接サイトにアクセスして利用しているだろう。つまりサーフィンをしない。平均ホップ数がかなり小さいと推定できる。

だから、携帯電話にアドレスバーがなくても誰も困らなかったし、疑問を感じなかったのだろう。今見ている画面は、ついさっき意識的に選んだサイトであるに違いないと確信して使っている。

携帯電話の場合、幸いなことにHTMLメールというものがない。そのため、パソコンにおけるフィッシング詐欺のように、見た目には正規のドメインのサイトへのリンクに見えて、ジャンプ先は異なるドメインになるという罠をしかけることはできない。ジャンプ前にURLを確認できるため、ページ表示にアドレスバーがなくても、それによってドメインの錯誤が起きることはないのかもしれない。

この前提に立つと、携帯電話ではジャンプ先URLの偽装ができてはならないことになる。その前提に立って修正されたのが、「au携帯電話のバーコードリーダでジャンプ先URLが偽装される(2005年4月)」の脆弱性だった。

さて、ところが、それから2年ほどが経過し、携帯電話のWeb世界も状況が変わってきた。検索サービスが普及してきたのである。2006年、携帯キャリア各社がそろって検索サイトと提携して、公式機能としてWeb検索を提供するようになった。

- GoogleとKDDIが提携、「EZweb」に検索エンジン提供, ITmediaニュース, 2006年5月18日

- ソフトバンク、ボーダフォン買収に合意 ヤフーも参加, ITmediaニュース, 2006年3月17日

- グーグルに続いてヤフーも本格参入、モバイル検索がマーケティングに新風, 日経ネットマーケティング, 2006年11月17日

この日記のリンク元を見ていても、携帯Web検索から辿り着いた記録が去年から急激に増えていてる。

つまり、公式メニューから数ホップしかジャンプしないとか、2次元コードで読み取ったURLにジャンプするだけとか、メールで指定されたURLにジャンプするだけといった、「あまり遠くへ行かない」という旧来の携帯Webの使い方は廃れつつあり、PC世界のWebと同様に、適当に検索して目的サイトを探すという使い方が普及しつつある。

となると、フィッシング対策もPC同様に必要になってくるはずだ。フィッシングはメールで誘うものだけではない。検索サイトからたまたま流れ着いて来るのを待つという攻撃も現実にあり得る。これは単なる可能性の話ではなく、2005年6月にフィッシング犯の初の逮捕事例が出た際に、次の通り報道されている。

企業のホームページ(HP)に似せたサイトをインターネット上に設け、本物と思いこんでアクセスした利用者の個人情報を盗み取る「フィッシング」をしたとして、警視庁は13日午前、大阪市に住む40代前半の会社員の男を著作権法違反などの疑いで逮捕した。(略)

偽サイトは、本物のマークが「YAHOO!」であるのに対して「YAFOO!」としていた。

(略)「ヤフー」と検索した際、検索結果の一覧で表示されたため、利用者は本物と誤信したらしい。

男は盗み取ったとみられる他人のID番号を使ってヤフーのサイトに接続した不正アクセス禁止法違反の疑いも持たれている。同庁は、約1週間に20〜30人分のデータを入手したとみている。

偽ヤフーで情報盗む、「フィッシング」初摘発 著作権侵害容疑で会社員を逮捕 , 朝日新聞 2005年6月13日夕刊

インターネット上でヤフーの偽サイトを開設し、個人情報を盗み取る「フィッシング」をしたとして著作権法違反などの疑いで逮捕された大阪市の会社員の男が、携帯電話向けにも同社の偽サイトを開設していたことが、警視庁の調べで分かった。同庁は、男がパソコン用のサイトと併設し、より多くのID番号とパスワードを入手しようとした疑いがあるとみている。

(略)パソコン用の偽サイトには、開設されていた約1カ月間に約70件のアクセスがあり、〓〓容疑者は、ログイン画面に入力があった約20人分のID番号とパスワードを不正に入手。このうち、5人分のデータを使ってログインし、メールの内容をのぞき見していたことも判明した。

携帯でも「フィッシング」 「偽ヤフー」を開設 容疑者を初摘発, 朝日新聞2005年6月14日朝刊

EZwebの検索結果になぜかURL表示がない

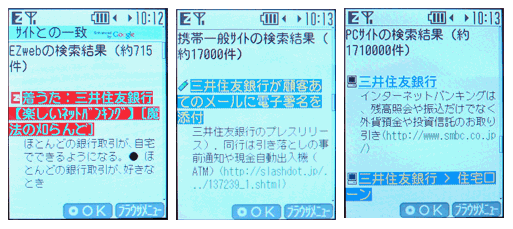

さて、auのGoogle検索の結果の画面は次のようになっている。図1は例として「三井住友銀行」で検索した場合の画面(2006年12月に検索した際の画面)である。

図のように、auでの検索結果は、「EZweb」と「携帯一般サイト」と「PCサイト」の3つに分けて表示される。これらは上から順に同じページに並べられ、それぞれ数件ずつが表示される。

この検索結果で、右端の「PCサイト」の検索結果(最も下のブロックに表示される)では、トップに現れたのは本物の三井住友銀行であったが、中央の「携帯一般サイト」では、スラッシュドットジャパンのページがトップにヒットしてしまっている。これは、三井住友銀行が「携帯一般サイト」(ページ形式が携帯用で、かつ、インターネットからアクセスできるサイト)を提供していないために起きていると思われる。これはSEO不足というレベルでなく危険な状態にあると言える。

では、フィッシングのターゲットになりかねない組織はすべて、auが言うところの「携帯一般サイト」を用意しないといけないことになるのだろうか? それも酷な話だろう。auのこのような機能の提供は不用意だと言うべきではないだろうか。

さらに、左端の「EZweb」サイトにいたっては、「魔法のメロランド」などというどこの馬の骨ともわからない着メロサイトが「着うた:三井住友銀行」としてヒットしている。上から順に見ていくと(広告欄を除いて)最初に表示されるのはこの部分である。

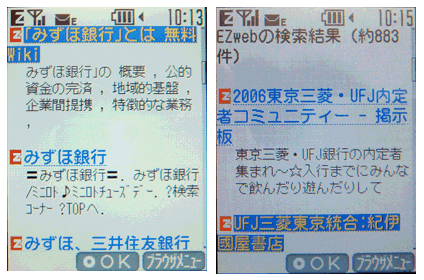

現時点でも、検索結果は次のようになる。トップは「携帯先ATM(三井住友銀行)」というタイトルのソニー銀行のページ、2番目は「「三井住友銀行」とは 無料Wiki」というタイトルのGREEのページ、3番目は「イー・ローンで一歩先行くローン選び:三井住友銀行のローン一覧」というSBIホールディングズのページである。

しかも、図1をよく見ると、「携帯一般サイト」と「PCサイト」の検索結果では、緑色で「http://slsashdot.jp/...」というようにリンク先のURLが表示されているのがわかるが、「EZwebの検索結果」にはなぜかそれが表示されない。

図2のように、「みずほ銀行」で検索すると、「無料Wiki」のサイトと「みずほ銀行」というタイトルのサイトがヒットするが、このサイトが何者なのかさっぱり不明だ。「東京三菱UFJ」で検索した場合は、トップには掲示板らしきものが現れるが、信用できるサイトなのかわからない。

つまり、「携帯一般サイト」と「PCサイト」については、「ジャンプ前にジャンプ先を確認するという」旧来の携帯Webの利用手順で利用できるのが、「EZweb」サイトについてはそれができないようになっている。アドレスバーを搭載しないのなら、事前にジャンプ先を確認できるようになっているべきところ、なぜ「EZweb」サイトだけわざわざその表示を隠すのか?

これは「脆弱性」とまでは言えそうにないのでIPAには届け出ていないが、昨年12月から今年5月にかけて、3回ほど、「auお客様センター」に電話して、問題の所在と修正すべき点(「EZweb」サイトについてもURLを表示すること)を意見として伝えたが、半年経っても対処されていない。

「auお客様センター」の言い分としては、「EZweb」(と検索結果で分類されている)ページは、EZwebの所謂「公式サイト」であり、一定の審査基準をパスしたサイトであるから、アドレスを表示する必要はないのだという。

「一定の審査基準と言うが、どんな基準なのか見せて欲しい。公開していないのか?」と尋ねると、公開はしていないとのことで見せてもらえなかった。ざっと検索してみるとわけのわからないサイトがいっぱい「EZweb」サイトとして登録されているようだが、どのくらい信用できるものなのだろう?

仮に信用できるサイトだけが登録されているにしても、おそらくそれはサイト単位であって、ページ単位ではないだろう。もし、ページ内容を自由に記述できるユーザページを提供しているサイトが「EZweb」サイトとして登録されていれば、そこに偽サイトを作り込まれる可能性のある場合もあるのではないか。

結局、サイトが本物かどうかはユーザがドメイン名で確認するほかないのだから、ブラウザにアドレスバーを設ける*1なり、ジャンプ先を常に表示するなりの対策を施すべきだ。

NTTドコモとソフトバンクモバイルがどうなっているかはまだ調べていない。

*1 携帯電話のWebは全てゲートウェイを通しているので、そこでコンテンツを書き換えて、URLを表示するヘッダを常に埋め込むといった方法であれば、今すぐ全機種対応で対処できるのではないか。JavaScript非対応機種が前提だが。