2005年07月11日

■ 宮城県がセキュリティアップデートの中止を推奨中

- SunがJREなどの脆弱性を公表、セキュリティ制限回避の恐れも, ITmedia速報, 2005年6月15日

この脆弱性が影響するのはJava 2 Platform Standard Edition(J2SE) 5.0/同Update 1とJ2SE 1.4.2_07以前。

という記事が出ているし、3月の時点でもJPCERT/CCから次の注意喚起が出ていた。

- JPCERT/CC REPORT 2005-03-30, JPCERT/CC, 2005年3月30日

これは JPCERT/CC が 3/20(日) から 3/26(土) の間に得たセキュリティ関連 情報のうち、重要と思われるものを抜粋してまとめたレポートです。

(略)

[4] Java Web Start の脆弱性

(略)

Java Web Start には、本来許可されていない動作をアプリケーションに許し てしまう脆弱性があります。結果として、遠隔から第三者がアプリケーション を経由して、そのアプリケーションを実行しているユーザの権限を取得する可 能性があります。対象となるのは以下のバージョンの J2SE に含まれる Java Web Start です。

- 1.4.2_06 およびそれ以前の 1.4.2 リリース Windows 版、Solaris 版、Linux 版

この脆弱性は、発見者が報告していたように、容易に悪用されかねない極めて危険性の高いものであった。Java Web Startの起動は、J2SE(JRE)をインストールしただけで有効になるので、「Java Web Start」という言葉を耳にしたことのない J2SE(JRE)ユーザにも影響する。

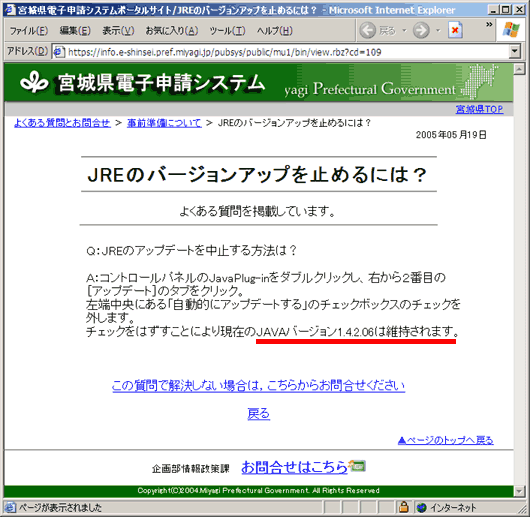

そういう状況があるにもかかわらず、宮城県企画部情報政策課は「よくある質問とお問合せ」のコーナーで、図1のように言っている。

■ 宮城県と熊本県の電子申請ユーザが誤って実在する第三者プロキシを設定するおそれ

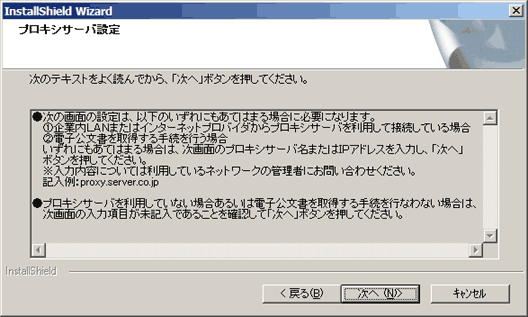

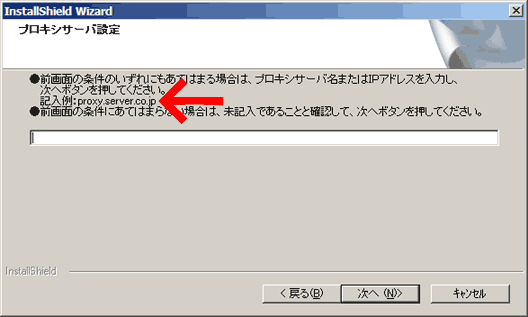

の両ページに書かれているとおり、宮城県や熊本県が配布している専用プログラムのインストーラを起動すると、図2の画面が現れる。

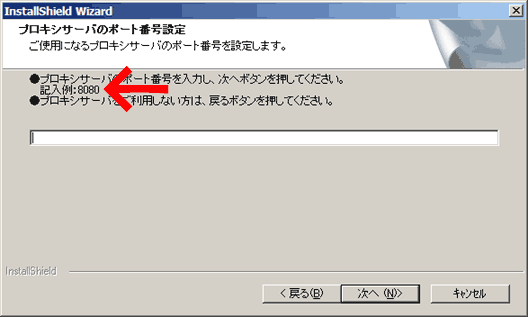

「プロキシサーバ」などと言われても何のことだかわからない人たちが使うであろう、電子申請システムにおいて、このように「記入例: proxy.server.co.jp」と書かれていれば、そのまま記入例どおりに、「proxy.server.co.jp」と入力してしまう人はけっこういるのではないだろうか。

そして、その記入例に書かれている proxy.server.co.jp:8080 というサーバは実在し、稼動しているようだ。宮城県と熊本県の配布物は、OCSPか何かのアクセスのときにこのプロキシ設定を使うようだ。