2008年02月17日

■ 「nwitter」の違法性について考えてみる

- ウェブメールのアドレス帳を勝手に使って参加させようとするSNS「Tagged」について, GIGAZINE, 2008年2月13日

この「Tagged」はよくあるふつうのSNSなのですが、参加する際になぜかウェブメールのログイン情報(メールアドレスとIDとパスワード)を入力させられるという仕様になっており、その際の情報を使って「Tagged」運営側が勝手にウェブメールにログイン、アドレス帳に記載されている友人全員に「Tagged」への招待メールを送りつけるというとんでもないことをしているようです。

の件が再び話題になっていた。これは、

- ウイルス的SNS、Webメールのアドレス帳からスパム送信, ITmediaニュース, 2007年04月10日

GoogleのGmail、MicrosoftのHotmail、Yahoo! MailなどのWebメールが普及する中、ユーザーのWebメールにアクセスしてアドレス帳に登録されたメールアドレスを入手しようとするソーシャルネットワーキングサイト(SNS)が現れたと、セキュリティ企業のSymantecが報告している。

にあるように去年騒動になった件だが、まだ続いていたようだ。 日本では少なくとも倫理的に非難の対象となるため真っ当な企業ならやらないことだろう。 米国では違法ではない様子だが、日本ではどうだろうか。

この「Tagged」がやっていることは、Gmailなど他のサービスにパスワードを送信してアドレス帳を取得するという行為なのだが、これが、日本の不正アクセス禁止法3条2項1号の「他人の識別符号入力して制限されている利用をし得る状態にさせる行為」にあたるかどうかだ。

その前に、phishing行為が日本でどのように取り締まられているかを確認しておきたい。

- 警視庁、フィッシングサイト詐欺で初の逮捕者〜ヤフオクのIDを詐取, INTERNET Watch, 2006年2月7日

この記事にあるように、偽サイトで入手した他人のIDとパスワードを使用する行為が不正アクセス禁止法違反で立件されているわけだが、これらの事件ではおそらく、偽サイトで入手したIDとパスワードをターゲットサイトに送信する行為は、手作業で行われていただろう。

では、中継型のphishing行為における違法性はどうだろうか。中継型のphishingでは、IDパスワードを入手する行為と使用する行為が同時に自動的に行われる。 他人のパスワードを入手する行為自体は日本の現行法では違法ではなく(そのため偽サイトの開設行為が著作権法違反で立件された事例がある)、使用する行為が不正アクセス禁止法違反であるわけだが、 パスワードの送信がコンピュータによって自動的に行われている場合に、不正アクセス禁止法違反の罪に問えるだろうか。

まず、不正アクセス禁止法は、「何人も、不正アクセス行為をしてはならない。」としてその「行為」を規定しているわけだが、機械が処理することも「行為」たり得るのだろうか。同法の定番解説書「逐条 不正アクセス行為の禁止等に関する法律」によれば、

「入力」は、ここでは、電気通信回線を通じて対象となる特定電子計算機に他人の識別符号を送信することを意味しているから、他人の識別符号を送信する方法として、一々キーボードを操作することは必ずしも必要ではなく、パソコンのインターネット接続ボタンを押す、識別符号が記録されているICカードを差し込むなどにより、自動的に識別符号を送信するコンピュータの機能を用いて入力することも含まれる。

逐条 不正アクセス行為の禁止等に関する法律, 立花書房, p.75

とあるので、手入力を避けてパスワード送信プログラムを使うくらいのことは、モロに違法だろう。

だが、上の解説の例でも、パスワードの送信をコンピュータに処理するよう指令を出す行為の主体が人であるから、それはそうに違いないのだが、中継型phishingの場合ではどうだろうか。偽サイトのコンピュータがパスワードをターゲットサイトに送信するわけだが、その処理を直接引き起こす引き金は、偽サイトにパスワードを入力してしまった被害者が引いている。phishing行為をする者は、そのような仕掛けを設置しただけであり、送信を直接に指令してはおらず、間接的にそのような結果がもたらされることを期待した仕掛けを設置しただけだという言い訳で、同法違反を免れてしまう可能性はないのだろうか。

この点について、「道具を使って人を殺すような罠を設置した者が殺人罪に問われる」という理屈と同じなのか、それとも不正アクセス禁止法ではそれと同じにはならないのか、法律を体系的に学んだことのない私にはわからない。

しかし、もしそれが違法と解釈されるとして、ユーザの入力したパスワードを中継して渡すプログラムの設置のすべてが同法違反と解釈されてしまうと、今度は、プロキシサーバの設置までもが違法ということになってしまう。中継型phishing行為とプロキシサーバとの違いは何なのかということになる。

「結果として何がもたらされるかしだいだ」という主張は通らない。なぜなら、不正アクセス禁止法は、結果の如何を問うものではないからだ。結果として何も起こさなくても、ただ他人のパスワードを入力してログイン状態にしただけで即座に違法とする法律なのだ。なぜそんな法律になっているかというと、この法律の保護法益は「電気通信に関する秩序の維持」であるからだ。解説書は、同法1条の趣旨を次のように解説している。

コンピュータをネットワークに接続して営まれる社会経済活動の安全の確保は、一般に、その利用権者等をID・パスワード等の識別符号により識別し、識別符号が入力された場合にのみその利用を認めることとするコンピュータの機能(アクセス制御機能)により実現されているが、氏名、容貌等の個人識別情報を五官の作用をもって認識できる一般の場合とは異なり、コンピュータ・ネットワークの利用においては、利用権者の識別は専らアクセス制御機能に依存する。(略)高度情報通信社会は、アクセス制御機能による利用権者等の識別が正しく行われているとの信頼の上に成り立つ社会であると言える。(略)

ネットワークを通じてコンピュータを利用する者が誰であるかを正しく識別できなければ、「侵害行為に及んだとしても追求を免れ得るのではないか」との期待を生んで侵害行為に対する抑止力が失われ、アクセス制御機能により保護を図ることとしている業務の円滑な遂行や関係者の権利利益に対し具体的な侵害の危険が生ずる。(略)アクセス制御機能によるその抑止力が失われれば、高度情報通信社会の健全な発展祖著しく阻害する結果となる。(略)

このように、不正アクセス行為については、アクセス制御機能の社会的信頼を害することにより、コンピュータ・ネットワークにおけるハイテク犯罪の抑止力を失わせてこれを助長するおそれを生じさせるとともに、ネットワークを無秩序な状態にし、安心してネットワークを利用できない事態を招いてネットワーク同士の接続が抑制され、ひいては高度情報通信の健全な発展が阻害されるという独自の危険性が認められる。

逐条 不正アクセス行為の禁止等に関する法律, 立花書房, pp.21-23

一般的なプロキシサーバと中継型phishingを外形的に区別できるとすれば、中継に際して何らかの細工を加えるか否かではないだろうか。中継型phishingで直接に犯罪的利益を得るには通常、リクエストやレスポンスの内容を一部書き換えて中継する必要がある。

中継型phishingによってもたらされる結果が犯罪を構成する場合には、電子計算機使用詐欺罪などで処罰できるにしても、「中継型の場合には不正アクセス禁止法違反には問えない」ようでは法体系として不備があると言わざるを得ないのではないだろうか。もしそうならば、中継型phishingを不正アクセス禁止法違反と見なせるような法解釈の確立、あるいは法改正がなされるべきだと思う。

プロキシサーバと中継型phishingを区別し得るもう一つのポイントは、利用権者の承諾があるか否かであろう。不正アクセス禁止法3条2項1号では「当該識別符号に係る利用権者の承諾を得てするものを除く」とあり、プロキシサーバの利用者はプロキシサーバを経由してパスワードが送信されることを承知しているのだから、利用権者の承諾があるのだという解釈があり得る。

しかし、透過型プロキシではなく、Webサイト上に設置されている中継サイト(非透過型プロキシ)の場合はどうだろうか。利用者が承知している場合もあるだろうけども、承知せずに使ってしまうことだって起こり得る。その場合、phishingサイトとどう違うのかということになる。やはり、上に書いたように、中継に際して何が行われるかによって区別する必要性もあるように思う。

さて、話を戻して、今回の怪しげなSNSサイトだが、GIGAZINEが書いているところによると、利用規約でそのような用途で登録情報を用いることを表明しているそうだ(確認はしていない)。

たしかに、利用規約に「あなたの登録したGmailのパスワードは○○に使用します」と書かれていてそれに同意して使用したなら、パスワードの送信も、「利用権者の承諾を得てするもの」ということになるのだろう。

だが、もしphishingサイトが、不正アクセス禁止法違反に問われるのを免れるために、そのような利用規約を設けていた場合はどうだろうか。利用規約が極小文字で書かれているなど、利用者が規約の存在を誤認する形でパスワードを入力している現実があるなら、同法違反に問われることもあり得るのだろう。

じつは、日本においても、真っ当な企業が、外形的には同様の処理をするサービスを提供している。「アカウントアグリゲーション」と呼ばれるサービス(のうち「サーバ型」と呼ばれるもの)だ。これらは、銀行のパスワードなどを預かって、アグリゲーションサイトが代理でパスワードを送信して中継するという仕組みになっている。ここで、中継に際してアグリゲーションサイトが何をするかが問題となる。不正な送金をしたりしないのは当然としても、残高情報や取引履歴を他の目的に使用しないといったことが明示的に約束されていなければならない。

それは単に倫理的にそうだというだけでなく、不正アクセス禁止法違反で刑事罰に問われないためにも、アグリゲーションサービス提供事業者が留意しなければならないことだと思う。規約に明示されていない処理を事業者が行っていた場合、パスワードを代理送信して「制限されている利用をし得る状態にさせる行為」が「利用権者の承諾を得てするもの」に該当しないとして告訴される可能性があるように思う。アグリゲーションサービスは、米国で2000年ごろから利用が進んでいたように記憶しているが、当初、法務上のリスクについての議論が盛んで論説が発表されていたように記憶している(探したが見つからない)。日本においてはそのような議論を見かけたことがないが、大丈夫だろうか。真っ当な企業が運営するアグリゲーションサービスなら、集約するターゲットサイトの運営者の同意は得て契約を締結しているだろう。だが、利用者に対して完全な説明(何をして、何はしないのか)をする義務があることが認識されているのかどうかだ。

ここまで検討して、さて本題である。

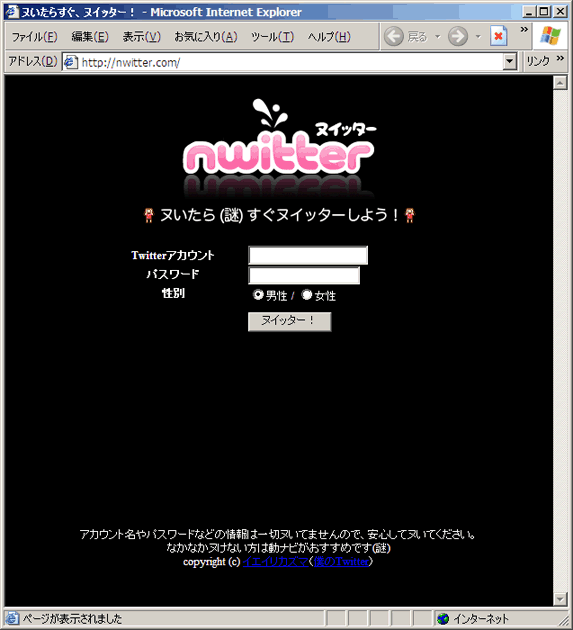

昨年4月に、「nwitter」なるサイトが現れ、話題になった。はてなブックマークの当該エントリなどでどのように注目されたかを確認できる。今年になってもまだ利用されている様子が伺える。

これは、他サイトであるところの「Twitter」のID・パスワードの入力を促している。ここに、TwitterのID・パスワードを入力してボタンを押すと、nwitterサイトのプログラムが、そのID・パスワードをTwitterサイトに送信してログインすると同時に、定型文の書き込み操作を行うという動作をする。

しかし、はてなブックマークの当該エントリを見てわかるように、この動作は、実際にパスワードを入力した人の意図に反する動作となっているようだ。

このようなサイトを設置する行為は、不正アクセス禁止法違反に問われるおそれがあるのではないだろうか。

技術面で見てもプロキシとは違って、パスワード送信後に、利用者が指示していないリクエストを本サイトに送信するものとなっているし、法律面でも、このような動作をすることを明示していないことから、「利用権者の承諾を得てするもの」になっていない。*1

これはジョークサイトとして設置されているようなので、そもそも、どんな結果を招くかを規約で明示するということはあり得ないのだろう。はてなブックマークの当該エントリでの反応を見る限り、おおむねジョークとして受け止められているようではあるが、利用者がジョークと受け止めていれば違法性がないということにはならない。なぜなら、不正アクセス禁止法は、パスワードを無断で使われた人を被害者として保護する趣旨(個人的法益)の法律ではなく、「アクセス制御機能による利用権者等の識別が正しく行われているとの信頼の上に成り立つ社会」という社会的信頼を害する行為を禁止するというもの(社会的法益)だからだ。

こうした構成のサービス(どんな挙動をするかを明示せずに、他サイトのパスワードの入力を求める)が巷に溢れるようになってそれが普通となれば、重要なサービスでphishingサイトが区別されにくくなるという実害が生じる。それはまさに、「アクセス制御機能による利用権者等の識別が正しく行われているとの信頼」が損なわれた社会であり、そのような状況に陥るのを防止するために禁止行為を定めたのが、不正アクセス禁止法であろう。

TwitterのID・パスワードを使ったマッシュアップが流行した昨年、ついには、「mixilabo」なる胡散臭いサイトが現れてしまった。mixiの利用規約違反 があってサービス中止となったが、ここでもmixiのID・パスワードを入力させようとしていた。その必然性がないにもかかわらず安易にこのような行為がなされるようになったのは、「nwitter」のようなやり方が放置されて横行した結果であろう。

仮に、中継先のサイトがそのような利用を暗に認めているサービスで、「当サイトは特に被害を受けていない」と表明したとしても、関係ない。なぜなら、そもそも不正アクセス禁止法に被害者というものは想定し得ない*2のであり、パスワードがみだりに他用される状況自体の社会的危険を懸念して制定された法律だからだ。

「nwitter」のサイトには「アカウント名やパスワードなどの情報は一切ヌいてません」と書かれているが、そういう問題ではない。昨年6月の時点で「何故一発ネタマッシュアップを作る人の多くは入力したID/PASSの扱いについての同意文を書かないのだろう」という疑問を呈していた人もいたが、そういう問題ではない。ID・パスワードの扱いはもちろんのこと、その先でどんな利用をするのかが完全に説明されていなければならない。

近頃は「Web API」という言葉がもてはやされるようになった。APIといっても、単にPOSTやGETで元々アクセス可能なURLを指すものだが、固定したパラメータ仕様を明確にすると同時に、利用してよいことを明示的に表明するところに意義があるものである。特に、ログインの認証を必要とするサービスにおいては、APIを提供することは有意義である。なぜなら、APIが提供されていない状況でマッシュアップなどを実現しようとすると、安易にパスワードの代理送信という方法が使われかねないからだ。どこまでが第三者に許されている利用なのかがはっきりしないままでは、悪質な利用も横行するということになりかねない。Web APIの公表はそれを防ぐ役割を果たしているのであり、第三者は(認証を必要とするサービスにおいては)APIに従った利用のみをするべきであろう。

このことからも、理由や目的の明示なく他サイトのパスワードを要求する行為は、必然性がないと言えるのであり、慎むべきである。

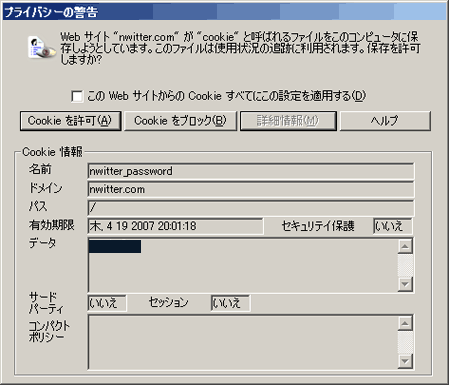

ちなみに、(現時点でどうなっているかは確認していないが)昨年4月に調べた時点では、「nwitter」にログインすると、TwitterのIDとパスワードがそのまま、nwitter.comドメインのcookieとして保存されるようになっていた(図2)。

何のためにこんなことをする必要性があるのか全くわからない。

*1 ただし、アグリゲーションサービスの「クライアント型」は話が別で、不正アクセス禁止法による規制の範囲外かもしれない。もし、利用者の意図に反する動作をするアグリゲーションクライアントが配布されていたら、現在国会で審議中の「不正指令電磁的記録等の罪」つまり、いわゆる「ウイルス作成罪」で処罰されるべきものであろう。

*2 「アクセス制御機能に対する信頼を保護法益とする立場からすれば、わいせつDVDを購入した者に被害届けを出させて受理しているようなもの」参照。